ГОСТ Р ИСО/МЭК 24713-2-2011

Группа П85

НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

ИНФОРМАЦИОННЫЕ ТЕХНОЛОГИИ

БИОМЕТРИЯ

Биометрические профили для взаимодействия и обмена данными

Часть 2

Контроль физического доступа сотрудников аэропортов

Information technologies. Biometrics. Biometric profiles for interoperability and data interchange. Part 2. Physical access control for employees at airports

ОКС 35.040

Дата введения 2013-01-01

Предисловие

Цели и принципы стандартизации в Российской Федерации установлены Федеральным законом от 27 декабря 2002 г. N 184-ФЗ "О техническом регулировании", а правила применения национальных стандартов Российской Федерации - ГОСТ Р 1.0-2004 "Стандартизация в Российской Федерации. Основные положения"

Сведения о стандарте

1 ПОДГОТОВЛЕН Научно-исследовательским и испытательным центром биометрической техники Московского государственного технического университета имени Н.Э.Баумана (НИИЦ БТ МГТУ им. Н.Э.Баумана) на основе собственного аутентичного перевода на русский язык стандарта, указанного в пункте 4, при консультативной поддержке Ассоциации автоматической идентификации "ЮНИСКАН/ГС1 РУС"

2 ВНЕСЕН Техническим комитетом по стандартизации ТК 355 "Технологии автоматической идентификации и сбора данных и биометрия"

3 УТВЕРЖДЕН И ВВЕДЕН В ДЕЙСТВИЕ Приказом Федерального агентства по техническому регулированию и метрологии от 13 декабря 2011 г. N 1200-ст.

4 Настоящий стандарт идентичен международному стандарту ИСО/МЭК 24713-2-2008* "Информационные технологии. Биометрические профили для взаимодействия и обмена данными. Часть 2. Контроль физического доступа сотрудников аэропортов" (ISO/IEC 24713-2:2008 "Information technology - Biometric profiles for interoperability and data interchange - Part 2: Physical access control for employees at airports").

________________

* Доступ к международным и зарубежным документам, упомянутым здесь и далее по тексту, можно получить перейдя по ссылке на сайт . - .

Наименование настоящего стандарта изменено относительно наименования указанного международного стандарта для приведения в соответствие с ГОСТ Р 1.5-2004 (пункт 3.5).

При применении настоящего стандарта рекомендуется использовать вместо ссылочных международных стандартов соответствующие им национальные стандарты, сведения о которых приведены в дополнительном приложении ДА

5 ВВЕДЕН ВПЕРВЫЕ

Информация об изменениях к настоящему стандарту публикуется в ежегодно издаваемом информационном указателе "Национальные стандарты", а текст изменений и поправок - в ежемесячно издаваемых информационных указателях "Национальные стандарты". В случае пересмотра (замены) или отмены настоящего стандарта соответствующее уведомление будет опубликовано в ежемесячно издаваемом информационном указателе "Национальные стандарты". Соответствующая информация, уведомление и тексты размещаются также в информационной системе общего пользования - на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет

Введение

Настоящий стандарт входит в серию международных стандартов, разрабатываемых ИСО/МЭК СТК 1/ПК 37. Они обеспечивают возможность взаимодействия и обмена данными между биометрическими приложениями и системами*. В стандартах данной серии определены требования к применению биометрии в различных приложениях по распознаванию личности вне зависимости от того, функционируют ли данные приложения в среде открытых систем или состоят из единственной замкнутой системы.

_______________

* Открытые системы основаны на соответствующих стандартам форматах данных, интерфейсах и протоколах для обеспечения обмена данными и способности к взаимодействию с другими системами, которые могут включать в себя компоненты, отличающиеся с точки зрения устройства и производства. Замкнутая система также может соответствовать стандартам и включать в себя компоненты, отличающиеся с точки зрения устройства и производства, но, по сути, к ней могут не предъявляться требования к обмену данными и взаимодействию с другими системами.

Биометрические стандарты ИСО/МЭК СТК 1/ПК 37 представляют собой многоуровневый набор стандартов, включающий в себя форматы обмена биометрическими данными и биометрические интерфейсы наравне с биометрическими профилями, в которых определяются способы использования данных стандартов в конкретных областях приложений.

Стандарты форматов обмена биометрическими данными определяют записи обмена биометрическими данными для разных биометрических модальностей. Стороны, заранее договорившиеся обмениваться записями обмена биометрическими данными, как определено в стандартах форматов обмена биометрическими данными ИСО/МЭК СТК 1/ПК 37, должны быть способны осуществлять биометрическое распознавание при использовании данных друг друга. Стороны должны быть способны осуществлять биометрическое распознавание даже в том случае, если конкретные стандарты форматов обмена биометрическими данными, которые должны быть применены, заранее не были оговорены, но их системы базируются на биометрических стандартах ИСО/МЭК СТК 1/ПК 37.

Стандарты биометрических интерфейсов включают в себя ИСО/МЭК 19785, описывающий единую структуру форматов обмена биометрическими данными (ЕСФОБД), и ИСО/МЭК 19784, описывающий биометрический программный интерфейс (БиоАПИ). Данные стандарты обеспечивают обмен биометрическими данными в рамках одной системы или между системами. В ИСО/МЭК 19785 определена базовая структура стандартизированной записи биометрической информации (ЗБИ), включающая в себя запись обмена биометрическими данными с добавленными метаданными, представляющими собой дату захвата, дату истечения срока использования, информацию о том, зашифрованы данные или нет, и т.д. В ИСО/МЭК 19784 определена открытая система программных пользовательских интерфейсов (АПИ), обеспечивающая связь между приложениями и основополагающими услугами биометрических технологий. Также БиоАПИ устанавливает формат ЗБИ согласно ЕСФОБД для хранения и передачи полученных им данных.

Стандарты биометрических профилей способствуют реализациям базовых стандартов (например, ИСО/МЭК СТК 1/ПК 37 стандартов форматов обмена биометрическими данными и биометрического программного интерфейса и, возможно, небиометрических стандартов) для определенных приложений. Стандарты биометрических профилей определяют функции приложения (например, контроль физического доступа сотрудников аэропортов) и устанавливают порядок применения вариантов, описанных в базовых стандартах, для обеспечения возможности биометрического взаимодействия.

1 Область применения

1 Область применения

Настоящий стандарт определяет биометрический профиль, включающий в себя необходимые параметры и интерфейсы для взаимодействия функциональных модулей (то есть основанных на БиоАПИ модулей и внешнего интерфейса), для поддержания биометрической идентификации и верификации сотрудников, осуществляемых при помощи токенов в локальных точках доступа (двери или иные контролируемые входы) и вдоль локальных границ в рамках определенной контролируемой области в аэропорту. Токен должен содержать один или более биометрических эталонов.

В настоящем стандарте не рассматривается полная система контроля доступа, предназначенная для использования в точках доступа в рамках обеспечения безопасности в аэропорту. Предполагается, что подобные системы существуют и биометрическая составляющая, рассматриваемая в настоящем стандарте, будет внедрена в существующую систему. Вследствие этого исключаются из рассмотрения такие понятия, как параметры устройства, оповещение об исключительных ситуациях и ошибках и их обработка. Данная информация содержится в справочном приложении С.

Настоящий стандарт содержит руководящие указания по регистрации, проверке списка отслеживания, предотвращению повторной выдачи и верификации личности сотрудников аэропортов. В нем также описаны архитектуры и бизнес-процессы, необходимые для поддержки управления идентичностью, основанного на применении токенов в среде обеспечения безопасности аэропорта.

Настоятельно рекомендуется, чтобы конфиденциальность, целостность и доступность биометрических данных были защищены в соответствии с местными, региональными или национальными законами.

Настоящий стандарт не исключает возможности того, что созданные пользователями приложения, основанные на настоящем стандарте, могут также отвечать требованиям к конфиденциальности/защите данных. Определение требований к конфиденциальности/защите данных выходит за рамки области применения настоящего стандарта.

2 Соответствие

Система контроля доступа соответствует требованиям настоящего стандарта в том случае, если она корректно осуществляет все функции и обладает всеми необходимыми техническими характеристиками, определенными в списке требований, и предоставляет декларацию соответствия реализации (ДСР) для определенных профилей в соответствии с приложением А. Стоит также отметить, что системе могут быть предъявлены дополнительные требования к ее возможностям, помимо указанных в базовых стандартах.

3 Нормативные ссылки

В настоящем стандарте использованы нормативные ссылки на следующие стандарты*, которые необходимо учитывать при использовании настоящего стандарта. В случае ссылок на документы, у которых указана дата утверждения, необходимо пользоваться только указанной редакцией. В случае, когда дата утверждения не приведена, следует пользоваться последней редакцией ссылочных документов, включая любые поправки и изменения к ним:

_______________

* Таблицу соответствия национальных (межгосударственных) стандартов международным см. по ссылке. - .

ИСО/МЭК 19784-1:2006 Информационные технологии. Биометрический программный интерфейс. Часть 1. Спецификация биометрического программного интерфейса (ISO/IEC 19784-1:2006, Information technology - Biometric application programming interface - Part 1: BioAPI specification)

ИСО/МЭК 19785-1:2006 Информационные технологии. Единая структура форматов обмена биометрическими данными. Часть 1. Спецификация элементов данных (ISO/IEC 19785-1:2006, Information technology - Common Biometric Exchange Formats Framework - Part 1: Data element specification)

ИСО/МЭК 19785-3:2007 Информационные технологии. Единая структура форматов обмена биометрическими данными. Часть 3. Спецификация формата организации патрона (ISO/IEC 19785-3:2007, Information technology - Common Biometric Exchange Formats Framework - Part 3: Patron format specifications)

ИСО/МЭК 19794-2:2005 Информационные технологии. Форматы обмена биометрическими данными. Часть 2. Данные изображения отпечатка пальца - контрольные точки (ISO/IEC 19794-2:2005, Information technology - Biometric data interchange formats - Part 2: Finger minutiae data)

ИСО/МЭК 19794-3:2006 Информационные технологии. Форматы обмена биометрическими данными. Часть 3. Спектральные данные изображения отпечатка пальца (ISO/IEC 19794-3:2006, Information technology - Biometric data interchange formats - Part 3: Finger pattern spectral data)

ИСО/МЭК 19794-4:2005 Информационные технологии. Форматы обмена биометрическими данными. Часть 4. Данные изображения отпечатка пальца (ISO/IEC 19794-4:2005, Information technology - Biometric data interchange formats - Part 4: Finger image data)

ИСО/МЭК 19794-5:2005 Информационные технологии. Форматы обмена биометрическими данными. Часть 5. Данные изображения лица (ISO/IEC 19794-5:2005, Information technology - Biometric data interchange formats - Part 5: Face image data)

ИСО/МЭК 19794-6:2005 Информационные технологии. Форматы обмена биометрическими данными. Часть 6. Данные изображения радужной оболочки глаза (ISO/IEC 19794-6:2005, Information technology - Biometric data interchange formats - Part 6. Iris image data)

ИСО/МЭК 19794-7:2007 Информационные технологии. Форматы обмена биометрическими данными. Часть 7. Данные динамики подписи (ISO/IEC 19794-7:2007, Information technology - Biometric data interchange formats - Part 7: Signature/sign time series data)

ИСО/МЭК 19794-8:2006 Информационные технологии. Форматы обмена биометрическими данными. Часть 8. Данные структуры остова отпечатка пальца (ISO/IEC 19794-8:2006, Information technology - Biometric data interchange formats - Part 8: Finger pattern skeletal data)

ИСО/МЭК 19794-9:2007 Информационные технологии. Форматы обмена биометрическими данными. Часть 9. Данные изображения сосудистого русла (ISO/IEC 19794-9:2007, Information technology - Biometric data interchange formats - Part 9: Vascular image data)

ИСО/МЭК 19794-10:2007 Информационные технологии. Форматы обмена биометрическими данными. Часть 10. Данные геометрии контура кисти руки (ISO/IEC 19794-10:2007, Information technology - Biometric data interchange formats - Part 10: Hand geometry silhouette data)

ИСО/МЭК 19795-1:2006 Информационные технологии. Эксплуатационные испытания и протоколы испытаний в биометрии. Часть 1. Принципы и структура (ISO/IEC 19795-1:2006, Information technology - Biometric performance testing and reporting - Part 1: Principles and framework)

ИСО/МЭК 19795-2:2007 Информационные технологии. Эксплуатационные испытания и протоколы испытаний в биометрии. Часть 2. Методы проведения технологического и сценарного испытаний (ISO/IEC 19795-2:2007, Information technology - Biometric performance testing and reporting - Part 2: Testing methodologies for technology and scenario evaluation)

ИСО/МЭК 24713-1:2008 Информационные технологии. Биометрические профили для взаимодействия и обмена данными. Часть 1. Общая архитектура биометрической системы и биометрические профили (ISO/IEC 24713-1:2008, Information technology - Biometric profiles for interoperability and data interchange - Part 1: Overview of biometric systems and biometric profiles)

4 Термины и определения

В настоящем стандарте применены следующие термины с соответствующими определениями:

4.1 приложение (application): Программа или элемент программного обеспечения, разработанный для осуществления практических задач.

4.2 базовый стандарт (base standard): Стандарт, относящийся к данной серии стандартов, в котором определяются и регламентируются понятия, не определенные в настоящем стандарте.

4.3 биометрический (biometric): Относящийся к биометрии.

4.4 биометрия (biometrics): Автоматическое распознавание субъектов, основанное на поведенческих и биологических характеристиках.

4.5 биометрическая характеристика (biometric characteristic): Измеряемая физическая характеристика или индивидуальный поведенческий признак, при помощи которого можно идентифицировать или верифицировать предъявляемую идентификационную информацию зарегистрированного пользователя.

4.6 биометрический признак (biometric feature): Компактное представление данных, извлеченных из полученного или находящегося на промежуточном этапе образца при помощи математического преобразования.

4.7 биометрический профиль (biometric profile): Соответствующие наборы или комбинации базовых стандартов, используемые для выполнения определенных биометрических функций.

Примечание - Биометрические профили устанавливают метод использования определенных вариантов, которые доступны в базовом стандарте, и обеспечивают основу для обмена данными между приложениями и возможность взаимодействия систем.

4.8 биометрический эталон (biometric reference): Один или более биометрических образцов, биометрических шаблонов или биометрических моделей, связанных с субъектом и применяемых для сопоставления.

4.9 биометрический образец (biometric sample): Необработанные данные, представляющие собой биометрическую характеристику конечного пользователя, полученную биометрической системой (например, изображение отпечатка пальца).

4.10 биометрическая система (biometric system): Автоматизированная система, которая предоставляет возможность:

1) получать биометрический образец от конечного пользователя;

2) извлекать биометрические данные из биометрического образца;

3) сопоставлять биометрические данные с данными, содержащимися в одном или более эталонах;

4) определять степень схожести;

5) отображать результаты идентификации или верификации.

4.11 биометрический шаблон (biometric template): Данные, представляющие собой биометрические характеристики зарегистрированной личности.

Примечание - Биометрический шаблон используется биометрической системой для сопоставления с предоставленными биометрическими образцами.

4.12 захват данных (capture): Процесс получения биометрического образца от конечного пользователя.

4.13 сравнение (comparison): Процесс сличения биометрического образца с ранее полученным эталоном или шаблонами.

4.14 предъявитель (claimant): Человек, предоставляющий биометрический образец для верификации или идентификации, являющийся законным пользователем или "самозванцем".

4.15 база данных (database): Структурированный набор данных, хранящийся в компьютере.

4.16 конечный пользователь (end-user): Человек (сотрудник), взаимодействующий с биометрической системой с целью регистрации или идентификации его личности.

4.17 зарегистрированная личность (enrolee): Человек, биометрический эталон которого хранится в системе.

4.18 регистрация (enrolment): Процесс сбора биометрических образцов человека для получения биометрических эталонов, представляющих личность человека, с целью их сохранения в биометрической системе.

4.19 извлечение (extraction): Процесс преобразования захваченного биометрического образца в биометрические данные.

4.20 ложный допуск (false acceptance): (В биометрической системе) ошибочная идентификация субъекта или ошибочная верификация "самозванца" при предъявлении идентификационной информации.

4.21 вероятность ложного допуска ВЛД (false acceptance rate): Доля транзакций верификации "самозванца", которые будут ошибочно приняты.

Примечание - Вероятность ложного допуска представляет собой долю записанных пассивных транзакций "самозванца", которые были ошибочно приняты (или взвешенную долю в том случае, если количество записанных пассивных транзакций "самозванца" отличается для различных представителей испытуемой группы).

4.22 ложный недопуск (false rejection): Отказ в идентификации зарегистрированной личности или в верификации предъявленной идентификационной информации зарегистрированной личности.

4.23 вероятность ложного недопуска ВЛНД (false rejection rate): Доля транзакций верификации подлинного лица, которые будут ошибочно отвергнуты.

Примечание - Вероятность ложного недопуска представляет собой долю записанных истинных транзакций, которые были ошибочно отвергнуты (или взвешенную долю в том случае, если количество записанных истинных транзакций отличается для различных представителей испытуемой группы).

4.24 идентификатор (identifier): Уникальная строка данных, используемая в биометрической системе в качестве ключа для сопоставления биометрических данных личности с приписанной личности идентификационной информацией.

4.25 идентификация/идентифицировать (identification/identify): Функция биометрической системы, осуществляющая поиск предъявленного образца по части регистрационной базы данных или по всей базе данных и выводящая список кандидатов, состоящий из нуля, одного или нескольких идентификаторов сохраненных эталонов, которые оказались схожи с предъявленным образцом.

4.26 сопоставлять/сопоставление (match/matching): Процесс сопоставления биометрического образца (образцов) с ранее сохраненным шаблоном (шаблонами) и определение степени схожести.

4.27 мультибиометрическая система (multiple biometric): Биометрическая система, включающая в себя более одной модальности.

4.28 популяция (population): Совокупность конечных пользователей приложения.

4.29 запись (record): Шаблон и другая информация о конечном пользователе.

Пример - Разрешение на доступ.

4.30 регистрация (registration): Процесс предоставления личной идентификационной информации биометрической системе, сопоставления уникального идентификатора с данной идентификационной информацией, сбор и запись соответствующей личной информации в систему.

4.31 токен (token): Физическое устройство, содержащее информацию о его обладателе (конечном пользователе) или авторе (пользователе).

4.32 транзакция (transaction): Попытка конечного пользователя проверить идентичность биометрической информации посредством последовательного предоставления одного или более образцов в зависимости от политики принятия решений системы.

4.33 верификация/верифицировать (verification/verify): Функция биометрической системы, осуществляющая сопоставление предоставляемого образца с определенным сохраненным эталоном один к одному и возвращающая степень схожести или решение о схожести.

5 Условия

5.1 Специальные условия

Для ввода в действие физического контроля доступа необходимо, чтобы группы сотрудников были идентифицированы. Сотрудниками называются группы людей, принимающие то или иное участие в работе аэропорта, обладающие общими характеристиками.

Характеристики сотрудников:

- субъекты, имеющие доступ в разные зоны ограниченного доступа, предусмотренные администрацией аэропорта;

- субъекты, имеющие доступ в зоны ограниченного доступа только по профессиональным нуждам;

- субъекты трудового права.

К сотрудникам относятся, например, персонал стойки регистрации, персонал по топливозаправке, сотрудники технического обслуживания, носильщики багажа, временные дорожные рабочие.

Работодателей и сотрудников связывают договорные отношения. Договорные отношения заключаются на основе трудового или торгового договора. Работодатели должны обратиться с просьбой к администрации аэропорта об осуществлении физического контроля доступа сотрудников. Работодатели несут ответственность за сбор любых данных по запросу администрации аэропорта, кроме биометрических данных. Работодателем является, например, компания-оператор аэропорта, любая подрядная организация или администрация аэропорта.

Только администрация аэропорта имеет возможность предоставлять права доступа в зоны ограниченного доступа. Предоставление права доступа сопровождается регистрацией. Только администрация аэропорта ответственна за подтверждение достоверности данных (см. ИСО/МЭК 24713-1, 6.2.1). Регистрация и выдача свидетельства (см. ИСО/МЭК 24713-1, 6.2) производятся либо непосредственно администрацией аэропорта, либо под контролем администрации аэропорта.

Уполномоченный орган по обеспечению конфиденциальности данных полностью независим от администрации аэропорта, работодателей и любых сотрудников, лоббирующих сотрудничество. Уполномоченный орган по обеспечению конфиденциальности данных осуществляет надзор за защитой биометрических данных в соответствии с действующими законами и правилами. Стоит отметить, что в некоторых случаях ответственные за защиту данных являются наемными сотрудниками, наделенными уполномоченным органом по обеспечению конфиденциальности данных определенными полномочиями.

Примечание - Требования к конфиденциальности/защите данных, которые могут быть предъявлены, выходят за рамки области применения настоящего стандарта. В ряде законодательств, в зависимости от местных законов и правил, может быть задействован уполномоченный орган по обеспечению конфиденциальности данных.

5.2 Архитектура

Архитектура профиля сотрудника может быть разделена на четыре подсистемы. Первая подсистема: токен - физический компонент, используемый отдельным сотрудником для получения доступа в охраняемую зону на месте работы. Спецификация токена выходит за рамки области применения настоящего стандарта. Вторая подсистема: система управления токеном, применяемая для инвентаризации, распределения и аннулирования токенов. Третья подсистема: система управления и контроля, являющаяся центральной базой данных и "зонтиком безопасности" сотрудников. Четвертая подсистема: административная система командного управления, используемая для управления процессами. Инфраструктура поддержки приложения объединяет четыре указанные подсистемы.

Примечание - Возможна архитектура с другой структурой подсистем, например такая, в которой токен содержит данные биометрического эталона и/или осуществляет верификацию (см. ИСО/МЭК 7816-11).

5.3 Токен

Токеном называется физический компонент, который, будучи собственностью сотрудника, должен обеспечивать санкционированный физический доступ в пределах охраняемой зоны аэропорта. Кроме того, токен может поддерживать множество технологий памяти, включая память чипа инетральной схемы, магнитную полосу, оптическую полосу и штрих-код, а также осуществлять обработку данных (как это предусмотрено в микропроцессоре чипа интегральной схемы). Токен должен иметь уникальный идентификационный номер. Биометрический эталон, как правило, хранится в токене.

В зависимости от конфигурации системы командного управления токен является компонентом системы безопасности, содержащим биометрические данные. Необходимо принимать во внимание соответствующую оценку безопасности токена. Требования к безопасности токена выходят за рамки области применения настоящего стандарта.

5.4 Система управления токеном

Система управления токеном представляет собой систему, осуществляющую передачу, хранение, распечатку, персонализацию, загрузку, обработку и аннулирование токена. Обработка в рамках системы управления токенами может включать в себя следующие функции:

- загрузку приложения;

- управление запросами;

- осуществление большого объема печати;

- отслеживание инвентаря;

- проверку токенов;

- качество биометрических данных;

- обработку исключений;

- обработку возвращений;

- производство изображений;

- обработку зашифрованных данных;

- получение фотографии, производимое совместно с получением цифрового видео;

- совместимость цифровой камеры;

- хранение базы данных, включая хранение фотографий;

- кодирование магнитной полосы;

- печать штрих-кода;

- поддержку встроенного токена;

- кодирование инфраструктуры открытых ключей (ИОК);

- кодирование и хранение биометрических данных;

- открытый программный интерфейс для разработки приложений;

- кодирование смарт-чипа.

Примечание - Список является неполным, и некоторые элементы данного списка выходят за рамки области применения настоящего стандарта.

5.5 Система управления и контроля

Система управления и контроля является центральной базой данных и "зонтиком безопасности" сотрудников. Центральная база данных должна включать в свой состав по крайней мере список действительных и аннулированных идентификационных номеров токенов. Также в нее может входить несколько элементов, включая сервисы, центр коммуникации, данные о токене и иные данные, которые считаются необходимыми в рамках требований безопасности (как установлено приложением). Биометрические данные могут храниться в центральной базе данных и быть связанны с идентификационным номером токена. Система управления и контроля также должна иметь возможность осуществлять проверки предъявленной идентификационной информации и фактов, имевших место в биографии. Система управления и контроля должна иметь функцию "список отслеживания" для токенов и субъектов. Последней составляющей системы управления и контроля должна быть активно-пассивная система безопасного обмена сообщениями.

5.6 Административная система управления и контроля

Функцией административной системы управления и контроля является отслеживание целостности данных, контроль попыток атак на систему, включение или отключение административного контроля системы и управление политикой, то есть контроль политики подтверждения права на доступ, основанный на уровне тревоги. Данная подсистема включает в свой состав централизованную систему управления для случаев террористических или иных атак.

5.7 Инфраструктура

В инфраструктуру внедрены биометрические терминалы обработки токенов, проводные средства соединения, управление дверями, датчики состояния проводов, продукты и сервисы контроля доступа. Компоненты системы, параметры которых могут быть изменены при эксплуатации с помощью программного обеспечения, должны включать в себя технологию цифровой защиты для предотвращения попыток взлома системы.

6 Процесс

6.1 Общие положения

В ИСО/МЭК 24713-1 в разделе 6 подробно описывается связь между биометрической системой и приложением. В настоящем стандарте приложением является контроль доступа для сотрудников аэропортов. Процесс, описанный ниже, позволяет конкретизировать понятие архитектуры. Дополнительная информация приведена в приложении С. В данном подразделе описывается бизнес-процесс для обеспечения управления идентификационной информацией, содержащейся на токенах.

В аэропортах имеются зоны общественного пользования, служебные помещения и зоны ограниченного доступа. Доступ в зоны ограниченного доступа разрешен только сотрудникам аэропорта. Входу в зону ограниченного доступа препятствуют такие защитные механизмы, как стены, ворота, турникеты и т.п. Ворота на входе в зону должны быть оснащены механизмом контроля доступа, включающим биометрическое оборудование для сотрудников. Каждой зоне должен быть присвоен уровень привилегий. Например, в том случае, если зона ограниченного доступа А находится в пределах зоны ограниченного доступа В, то уровень привилегий зоны А должен быть выше, чем уровень привилегий зоны В. В том случае, если зоны А и В никак не "связаны", то привилегии данных зон являются независимыми с точки зрения доступа.

6.2 Подтверждение достоверности

Сотрудник (первый раз или повторно) получает токен в пункте проверки и выдачи. Здесь он предоставляет заявку на получение токена от своего работодателя в порядке, установленном работодателем. Верификация предоставленной идентификационной информации производится по документам, представленным сотрудником (удостоверение личности с фотографией, свидетельство о рождении, подтверждение от работодателя и т.п.).

Данный этап является первым этапом жизненного цикла идентификатора (см. ИСО/МЭК 24713-1), который касается только сотрудников (см. 5.1). Физическая идентичность может быть проверена по документам, которые предоставляются либо сотрудником, либо работодателем. Только администрация аэропорта вправе осуществлять верификацию идентификационной информации. В этот процесс должен быть вовлечен уполномоченный орган по обеспечению конфиденциальности данных. В соответствии со стандартом ИСО/МЭК 24713-1 биометрия может быть использована для проверки фактов, имевших место в биографии.

Примечание - У сотрудника может иметься в наличии токен, который был выдан ранее. Это является следствием управления идентификационной информацией в течение жизненного цикла идентификатора.

6.3 Регистрация

После того как предъявленная идентификационная информация подтверждена, производится сбор биометрического эталона (эталонов) и личных данных для запуска процесса проверки фактов, имевших место в биографии. Как указано в ИСО/МЭК 24713-1, биометрия может быть использована для проверки фактов, имевших место в биографии. Иные меры по предварительной проверке, если это требуется локальным помещением, осуществляются в это же время.

Данные, необходимые системе токена, далее вводятся в регистрационную запись вместе с фотографией и биометрическим эталоном. Биометрический эталон (эталоны) отбирается из списка базовых технологий, которые необходимы для идентификации (один ко многим) и верификации (один к одному), в соответствии с приложением А. Действия при утере токена описаны в 6.5. Специалисты, осуществляющие регистрацию, должны обладать высокой квалификацией для эффективного управления биометрической системой при получении биометрических образцов сотрудников. Зона, где проводится регистрация и хранятся токены, должна быть зоной (зонами) безопасности, контроль доступа к которой (которым) вправе осуществлять только администрация аэропорта.

Биометрический образец может быть зашифрован и подписан (обозначен) приложением (см. А.7.2). Управление ключами, применяемыми для шифрования биометрического образца, должно происходить в рамках системы управления подходящими ключами, а системы управления подходящими сертификатами и персональными ключами должны применяться для эффективной биометрической аутентификации.

В дополнение к проверке фактов, имевших место в биографии, система может осуществить дублирующую проверку для сопоставления биометрических шаблонов с ранее зарегистрированными биометрическими шаблонами посредством биометрической идентификации (1:N) для снижения уровня опасности появления в системе повторяющейся идентификационной информации.

6.4 Выдача

Этап выдачи, описанный в ИСО/МЭК 24713-1, представляет собой предоставление привилегий и пароля. Данный этап является следующим после регистрации. В том случае, если предыдущие этапы были успешно завершены, регистрационная информация и запрос передаются в центр распечатки и персонализации, в котором токен блокируется электронным способом и передается в соответствующий центр регистрации и выдачи. Далее центральной администрации и сотруднику, которому предназначается токен, сообщается о том, что токен готов к выдаче.

После этого сотрудник, которому предназначается токен, возвращается в администрацию аэропорта, где происходит электронная разблокировка токена; биометрический эталон (эталоны) верифицируются (проверка 1:1) для гарантии того, что токен выдан именно тому сотруднику, который подавал заявку; происходит подтверждение данных, выдается токен, о чем сообщается в центральную администрацию. Срок действия токена устанавливается администрацией аэропорта.

6.5 Активация в локальной системе контроля доступа

Активация токена производится в каждом помещении, куда сотруднику требуется доступ. Любая передача биометрических данных должна быть защищена посредством зашифрованных и подписанных шаблонов. Когда сотрудник приходит в помещение или на соответствующий пункт регистрации и выдачи, он предъявляет токен и называет причину, по которой ему требуется доступ.

При помощи биометрического эталона производится верификация идентификационной информации сотрудника и в случае необходимости подтверждается чистота биографических данных. Этот процесс представляет собой как проверку соответствия, так и проверку безопасности. Далее происходит принятие решения по привилегии на доступ и предоставляется соответствующий допуск в помещение. Привилегия на доступ, предоставленная сотруднику, определяется на основании установленного локального плана по обеспечению безопасности и данных, верифицированных токеном. Если локальная система контроля доступа совместима с токеном, то он может быть использован во всем помещении (по всему предприятию). В том случае, если системы несовместимы, сотрудник должен начать процедуру, начиная с этапа проверки, для получения совместимого токена. По предъявлении доступа сотруднику служащие помещения сообщают в центральную администрацию о выданной привилегии на доступ, и запись сотрудника обновляется.

6.6 Использование

Сотрудник использует выданный токен для получения доступа в одну или более зон ограниченного доступа в рамках местного аэропорта. Токен должен быть активирован для использования в местном аэропорту, а авторизованный сотрудник должен иметь доступ в зону ограниченного доступа. Последовательность событий при использовании токена зависит от реализации системы. Образец сценария использования представлен далее (этот сценарий является одним из нескольких способов реализации системы).

При входе в зону ограниченного доступа сотрудник предъявляет токен биометрическому терминалу обработки токенов для авторизации. Идентификатор сотрудника или идентификатор токена считывается с токена. Эталонные биометрические данные считываются с токена или из центральной базы данных. Система должна удостовериться в достоверности и целостности данных, считываемых с токена посредством таких техник обеспечения безопасности, как цифровая подпись, сертификаты или иные криптографические техники и/или шифрование. Сотруднику необходимо предъявить устройству захвата биометрических данных один или более биометрических образцов. Посредством этих действий сотрудник заявляет, что он является действительным авторизированным пользователем зоны ограниченного доступа в конкретный момент времени.

Биометрический эталон (эталоны) сопоставляется с биометрическими данными, предоставленными предъявителем, производится проверка полномочий для подтверждения того, что сотрудник действительно имеет доступ в зону ограниченного доступа в текущих условиях (например, время дня, рабочее расписание конкретного сотрудника, уровень опасности, история передвижений). Биометрическая верификация и проверка полномочий сотрудника могут осуществляться, частично или полностью основываясь на токене, в биометрическом терминале обработки токенов, в устройстве контроля доступа или в любом другом устройстве обработки, или в системе управления и контроля, или других объединенных в сеть центральных пунктах. Места осуществления данных операций зависят от реализации системы.

В случае, если система принимает решение о том, что биометрические данные успешно совпали и сотрудник действительно авторизован в данной зоне, то ему предоставляется доступ. Данный процесс может сопровождаться открытием дверей, ворот или иным способом предоставления входа.

Существует несколько причин, по которым токен может быть объявлен более недействительным. Данный перечень включает в себя следующие ситуации, но не ограничивается ими:

- сотрудник объявляет администрации аэропорта или работодателю, что токен утерян;

- сотрудник объявляет администрации аэропорта или работодателю, что токен украден;

- сотрудник объявляет администрации аэропорта, что трудовой договор с работодателем расторгнут;

- администрация аэропорта решает аннулировать токен.

Любое из вышеперечисленных событий влечет за собой принятие решения об аннулировании токена. Данное решение принимается на основании уникального идентификационного номера токена и осуществляется автоматически по истечении срока действия токена, истечении срока действия или при расторжении существующих отношений между администрацией аэропорта и работодателем. При фактической процедуре аннулирования токена независимо от причины аннулирования необходимо принять все меры по обеспечению конфиденциальности данных обо всех, кто имеет отношение к этому процессу. Конкретные процедуры аннулирования и меры по обеспечению конфиденциальности, связанные с данными действиями, выходят за рамки области применения настоящего стандарта.

После того как произведено аннулирование токена, привилегии, связанные с наличием данного токена, блокируются. Также уникальный идентификационный номер токена должен быть заблокирован и не должен в дальнейшем снова использоваться. Отклоненные попытки доступа в зону ограниченного доступа по аннулированному токену должны отслеживаться администрацией аэропорта. Уникальный идентификационный номер токена должен применяться для ведения статистики отклоненных попыток доступа. Биометрический образец, полученный во время отклоненной попытки доступа, может быть передан и сохранен для дальнейшего расследования.

Сотрудник, который объявляет о потере или краже своего токена, делает заявку и получает новый токен в соответствии с процедурами, производимыми в этом случае администрацией аэропорта.

Администрация аэропорта имеет возможность заменить действительный токен на новый действительный токен в любое время и по любой причине. По запросу сотрудника или администрации аэропорта срок действия токена может быть продлен. В данном случае уникальный идентификационный номер токена сохраняется. После продления срока действия токена биометрический эталон может быть заменен. Управление биометрическими данными осуществляется в соответствии с описаниями стадии регистрации (см. 6.3). Процедура продления срока действия токена выходит за рамки области применения настоящего стандарта. Администрация аэропорта должна регламентировать порядок действий для случаев, когда истинный сотрудник, предоставив свой действительный токен для получения привилегий, не получает их вследствие какой-либо ошибки (например, ложный недопуск). Содержание подобных действий выходит за рамки области применения настоящего стандарта.

Управление ключами, предоставленными на считывающем устройстве, должно происходить в рамках контекста системы управления подходящими ключами, а системы управления подходящими сертификатами и персональными ключами должны применяться для эффективной биометрической аутентификации.

7 Меры по обеспечению безопасности

В данном разделе описываются общие понятия применяемого способа обеспечения безопасности в системе биометрической аутентификации, включая подходы и профили.

В том случае, если система контроля доступа сотрудников в аэропорту вводится в действие, датчики и сопутствующее оборудование должны быть сертифицированы в соответствии с правилами аэропорта и с учетом результатов испытаний на воздействие окружающей среды в случае эксплуатации вне помещения.

В приложении С описывается общая концепция обеспечения безопасности, которая может применяться в системе биометрической аутентификации, включая подходы и профили. Приложение С хотя и не включает в себя все данные, но может использоваться в качестве отправной точки для принятия мер по обеспечению безопасности.

Обнаружение жизненности в биометрической системе* гарантирует, что создание действительного биометрического образца может осуществляться только при помощи отпечатков пальца, изображений лица, радужной оболочки глаза и иных биометрических характеристик, полученных непосредственно от человека, подающего запрос на верификацию подобной характеристики. Дополнительная информация об обнаружении жизненности приведена в приложении С.

_______________

* Подтверждение того, что поступающий в биометрическую систему биометрический образец принят от живого человека.

Характеристики системы контроля физического доступа для сотрудников аэропортов обусловлены требованиями к безопасности. Оценка эксплуатационных характеристик системы должна быть осуществлена в соответствии с ИСО/МЭК 19795-1 и ИСО/МЭК 19795-2.

Как правило, данные эксплуатационные характеристики включают в себя:

- ВЛД;

- ВЛНД;

- вероятность отказа регистрации (ВОР);

- вероятность отказа сбора данных (ВОСД).

Диапазон значений каждого параметра контролируется юридически уполномоченными органами гражданской авиации страны и местных аэропортов.

Приложение А (обязательное). Список требований

Приложение А

(обязательное)

А.1 Общие положения

В настоящем стандарте определены требования к реализации биометрической системы, которые выходят за рамки требований базовых стандартов, упомянутых в настоящем стандарте, и приводят к их изменениям. В настоящем приложении определены изменения (далее список требований - СТ), которым подвергается статус пунктов в каждой проформе ДСР, включая последующие изменения требований к ответам, которые необходимо дать.

Обозначение статуса, используемое в настоящем приложении, утверждено в ИСО/МЭК 9646-7. Ниже приведены используемые обозначения, для которых в базовом стандарте определено содержание или характеристика реализации.

М: обязательный - необходима поддержка возможности. Для значений в базовых стандартах определяется содержание требуемого элемента. Для функций в базовом стандарте определяется требуемая характеристика реализации.

N/A: неприменимый - в данном контексте невозможность использования.

О: необязательный - возможность может поддерживаться или не поддерживаться. Если поддерживается: в случае значений в базовых стандартах определяется содержание дополнительного элемента; в случае функций в базовых стандартах определяется требуемая характеристика реализации.

O.i: уточненный необязательный - для взаимоисключающих или выборочных параметров из набора, "i" - целое число, идентифицирующее уникальную группу связанных дополнительных пунктов и логику их отбора, определенное под таблицей.

X: применение данной функции контролируется приложением и может регулироваться местным соглашением.

СТ, представленный в настоящем приложении, должен применяться с целью ограничения допустимых служебных ответов в соответствующей ДСР.

А.2 Связь между СТ и соответствующими проформами ДСР

В контексте спецификации профайла, представленной в настоящем стандарте, проформы ДСР базовых стандартов содержат таблицы трех категорий:

- таблицы проформы, в которых данный профиль не ограничивает допустимые служебные ответы;

- таблицы проформы, в которых данный профиль ограничивает допустимые служебные ответы;

- таблицы проформы, которые не относятся к данному профилю.

СТ состоит из таблиц, относящихся ко второй категории, с указанием на измененные пункты в данных таблицах.

А.3 Декларация соответствия реализации для определенных профилей

Поставщику реализации профиля, которая должна соответствовать требованиям настоящего стандарта, необходимо оформить проформу ДСР для определенных профилей, содержащуюся в настоящем приложении, для тех пунктов, для которых запрошены реализация и соответствие. Все остальные пункты не должны учитываться.

Оформленная проформа ДСР для определенных профилей представляет собой ДСР для данной реализации. В ДСР содержатся те возможности и параметры профиля, которые были реализованы. ДСР может использоваться:

- реализатором профиля в качестве списка проверки для снижения риска ошибки соответствия стандарту по причине недосмотра;

- поставщиком и получателем (или потенциальным получателем) реализации в качестве подробного отчета о возможностях реализации, представленной в стандартной проформе ДСР;

- пользователем (или потенциальным пользователем) реализации в качестве основы для предварительной оценки возможности взаимодействия с другой реализацией (так как возможность взаимодействия не может быть гарантирована, ошибка возможности взаимодействия часто может быть предсказана при помощи несовместимой ДСР);

- испытателем в качестве основы для выбора подходящих наборов тестов, при помощи которых можно оценить требование соответствия реализации.

А.4 Руководство по оформлению проформы ДСР

А.4.1 Общая структура проформы ДСР

Проформа ДСР представляет собой анкету определенного вида, разделенную на формы, каждая из которых содержит набор отдельных пунктов. Каждый пункт имеет собственный номер, наименование (вопрос, на который требуется ответ) и ссылку (ссылки) либо на базовый стандарт, либо на определенный пункт в базовом стандарте, либо на пункт, определенный в основной части настоящего стандарта (в том случае, если в списке ссылок ни одного базового стандарта не значится).

Ответы на вопросы анкеты должны быть представлены в разделе "Поддержка" в виде ограниченного набора вариантов, из которых можно выбрать и отметить подходящие ответы.

В процессе заполнения данной формы необходимо обращаться к таблицам, представленным ниже, для того чтобы определить, является ли пункт обязательным или необязательным для поставки данного типа реализации.

А.4.2 Дополнительная информация

Пункты раздела "Дополнительная информация" позволяют поставщику предоставлять информацию, облегчающую интерпретацию ДСР. Не предполагается большого количества подобной информации; допускается оформление ДСР без подобной информации. Примером такой информации могут являться общие сведения о способах реализации при разных условиях и конфигурациях.

Ссылки на пункты раздела "Дополнительная информация" могут быть помещены после любого ответа в анкете и могут быть включены в позиции раздела "Исключения".

А.4.3 Исключения

Может произойти так, что поставщик захочет ответить на пункт со статусом "обязательный" или "запрещенный" (после того, как все условия были соблюдены) таким образом, что ответ будет противоречить указанным требованиям. Для такого случая в разделе "Поддержка" не найдется предварительно указанного ответа. Вместо этого поставщик должен указать в разделе "Поддержка" ссылку вида "x.<i>" на пункт раздела "Исключения" и предоставить соответствующее объяснение в данном пункте.

Примеры реализаций, для которых требуется раздел "Исключения", не представлены в настоящем стандарте. Необходимость в данном разделе может возникнуть при наличии сообщения о недоработках стандарта, исправление которых может повлечь изменение требования, которому должна соответствовать реализация.

А.5 Проформа ДСР

Поставщик | |

Контактные данные для запросов о ДСР | |

Название и версия реализации (см. Примечание) | |

Иная информация, необходимая для полноценной идентификации; например, название и версия устройств и/или операционных систем; название системы | |

Потребовался ли раздел "Исключения"? | Нет [ ] Да [ ] |

Дата утверждения | |

Примечание - Определения "название" и "версия" должны быть интерпретированы в соответствии с терминологией поставщика (например, тип, серия, модель). |

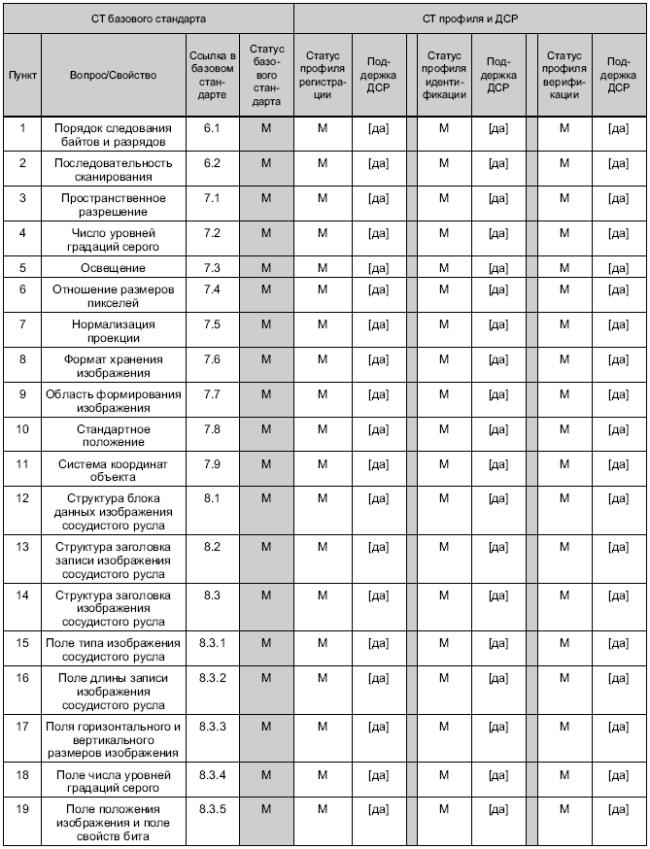

А.6 Форматы обмена

А.6.1 Данные изображения отпечатка пальца (ИСО/МЭК 19794-4:2005)

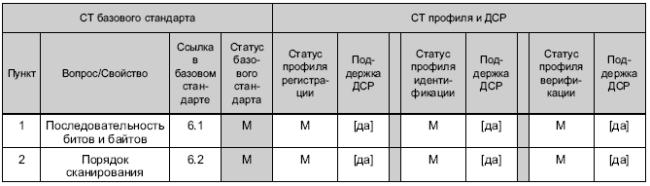

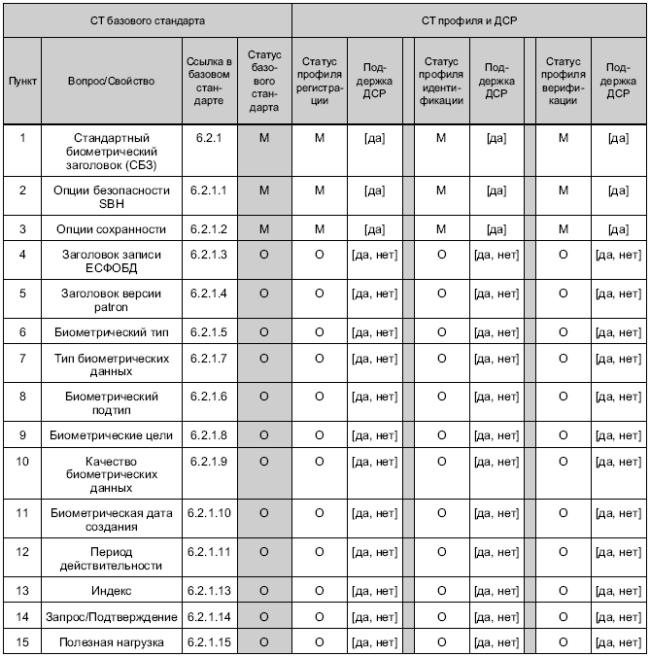

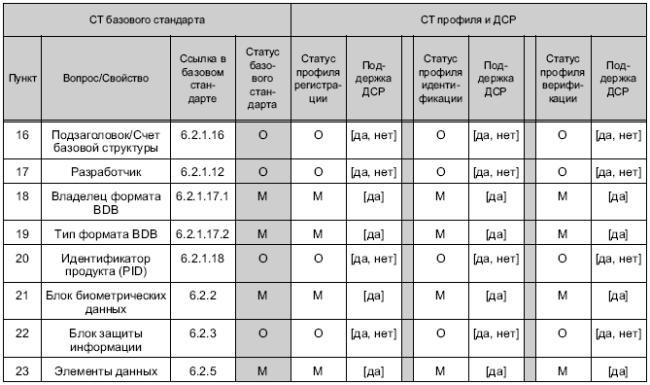

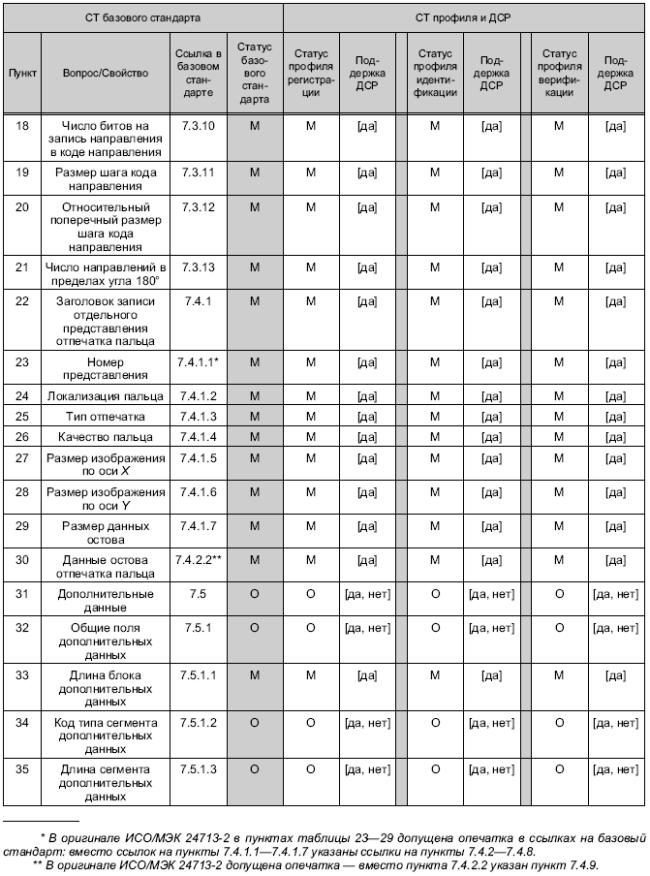

Таблица А.6.1

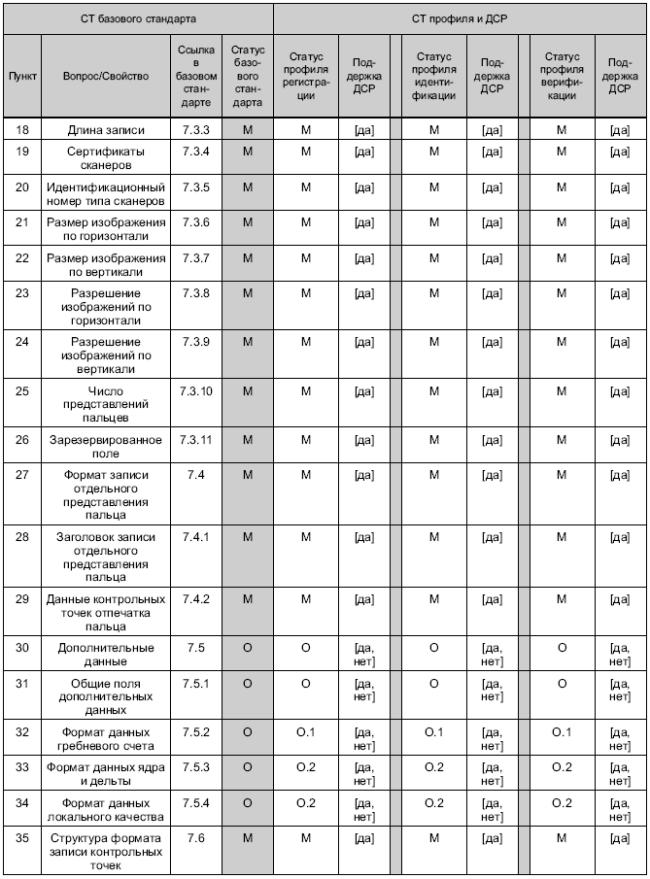

Окончание таблицы А.6.1

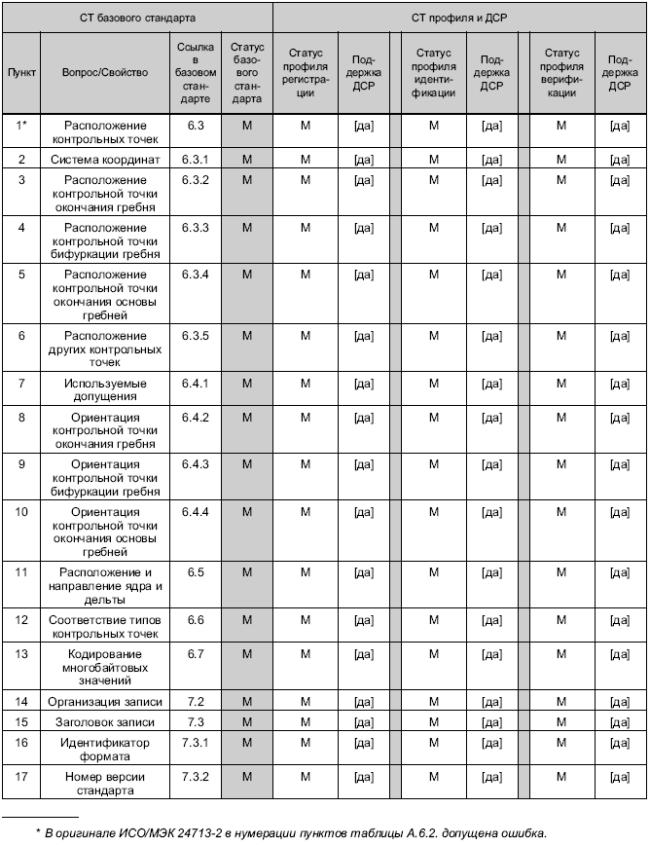

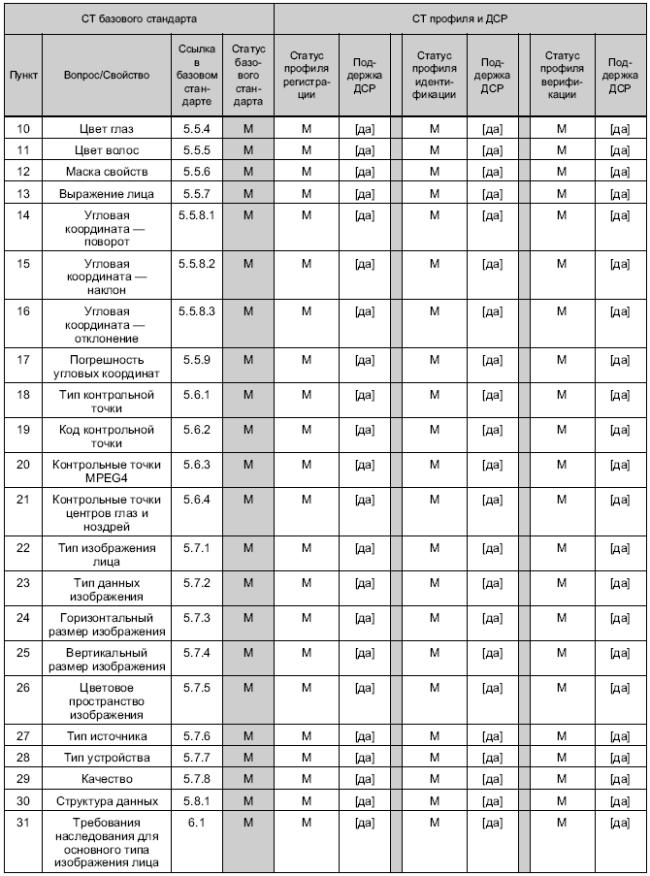

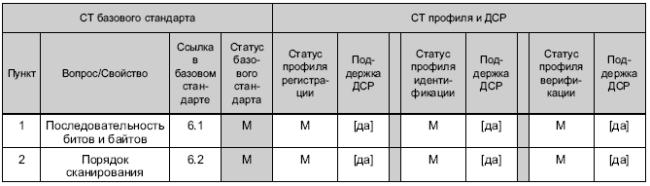

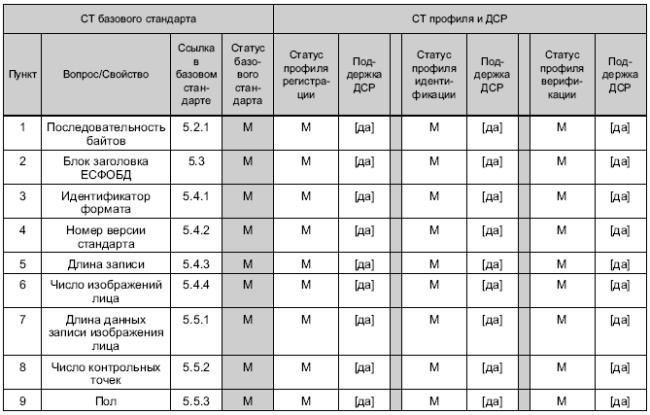

А.6.2 Данные изображения отпечатка пальца - контрольные точки (ИСО/МЭК 19794-2:2005)

Таблица А.6.2

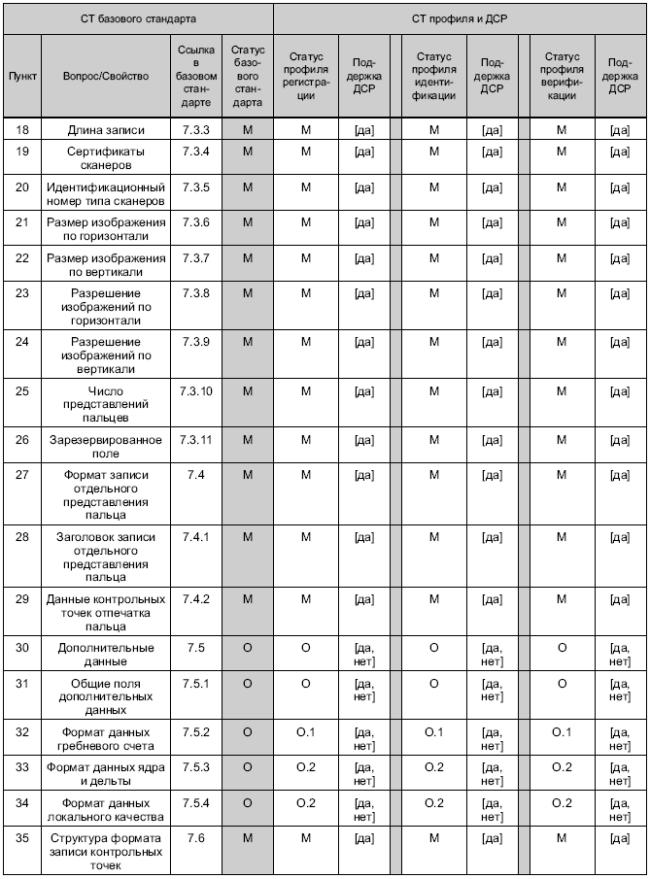

Продолжение таблицы А.6.2

Окончание таблицы А.6.2

Дополнительные требования к применению данного формата указаны ниже и относятся к тем реализациям, которые должны быть определены в настоящем стандарте.

1. Расширенные данные не должны применяться для установки собственного формата контрольных точек в обход обязательных функций настоящего стандарта.

2. Контрольные точки, представляющие собой окончания папиллярных гребней, должны быть зашифрованы как "окончание гребней", а контрольные точки, представляющие собой места разделения папиллярных гребней на два гребня, как "бифуркация". Тип контрольных точек "иной" применяется для контрольных точек типа "окончание гребней" или "бифуркация", где затруднено однозначное определение типа.

3. При использовании гребневого счета он должен быть рассчитан следующим образом: если используется гребневой счет по 4 секторам, то секторы должны быть ограничены углами в 45, 135, 225 и 315 градусов, если используется гребневой счет по 8 секторам, то каждый сектор должен иметь угол 45 градусов, формируя тем самым гипотетическую окружность с центром в месте контрольной точки.

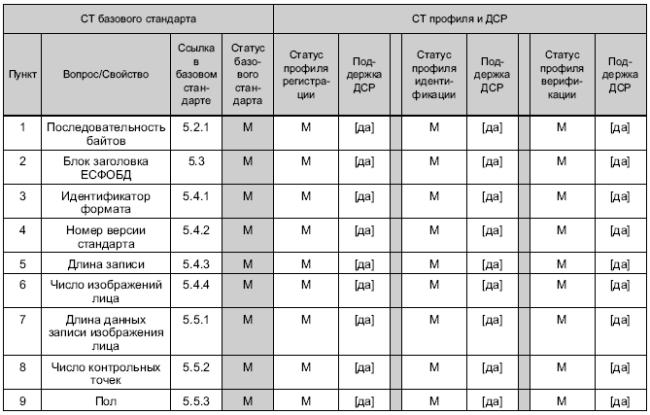

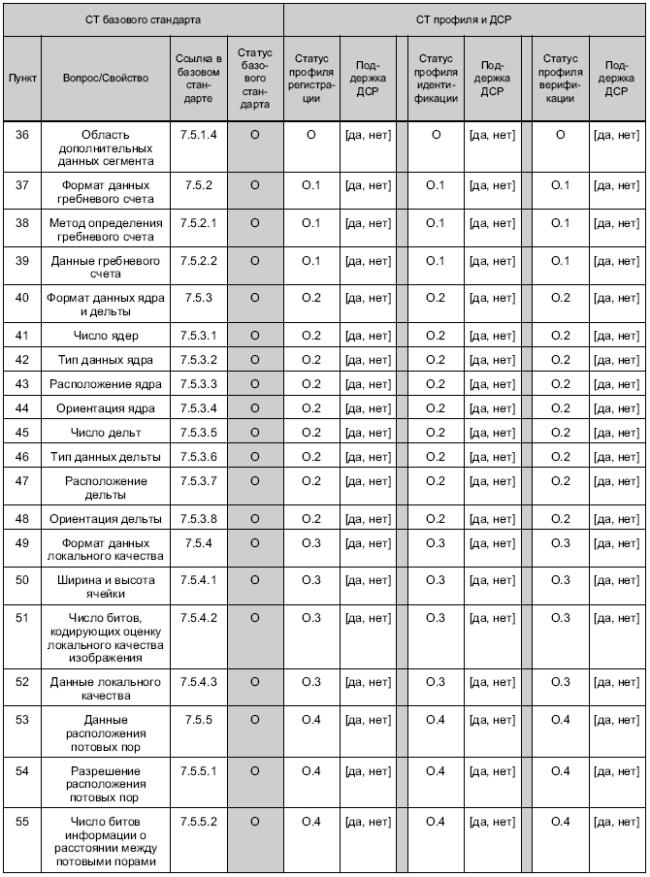

А.6.3 Спектральные данные изображения отпечатка пальца (ИСО/МЭК 19794-3:2006)

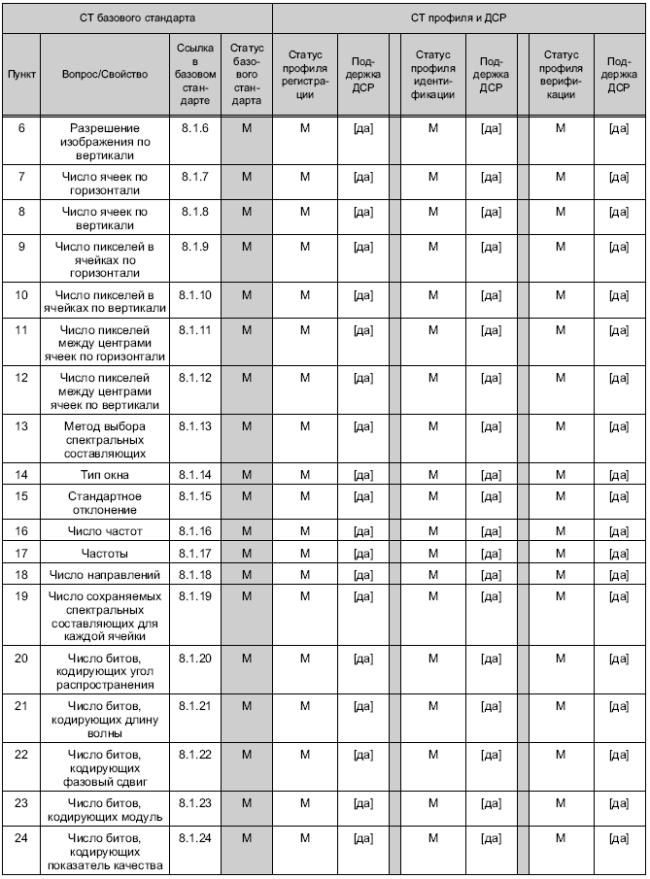

Таблица А.6.3

Продолжение таблицы А.6.3

Окончание таблицы А.6.3

А.6.4 Данные изображения лица (ИСО/МЭК 19794-5:2005)

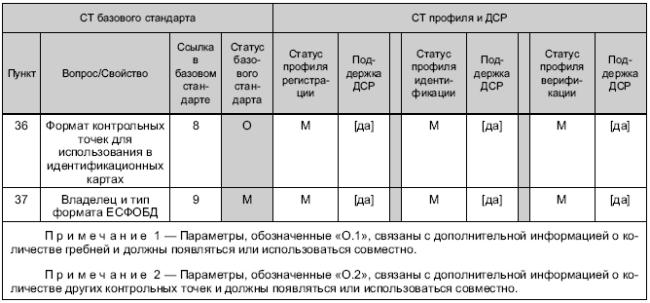

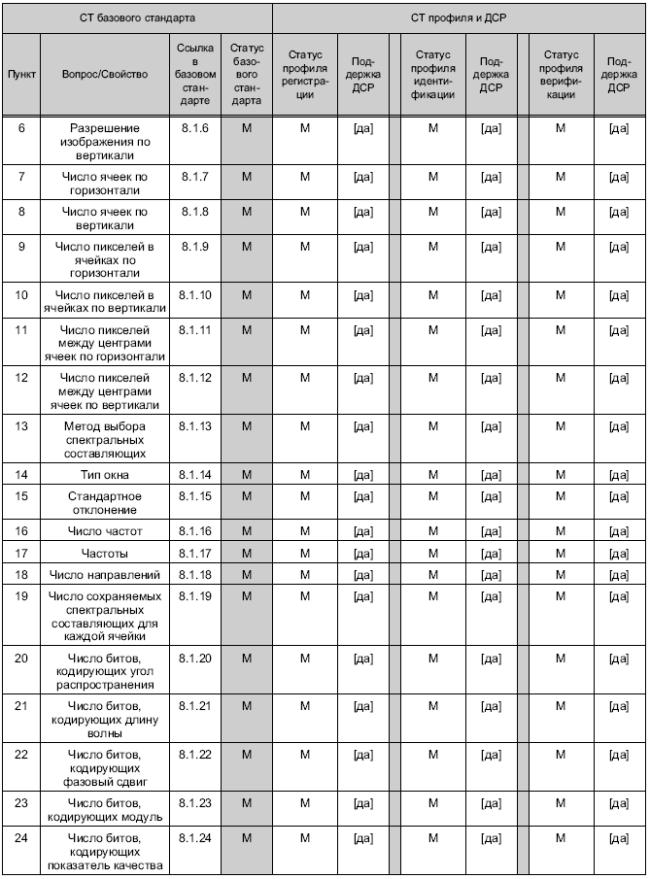

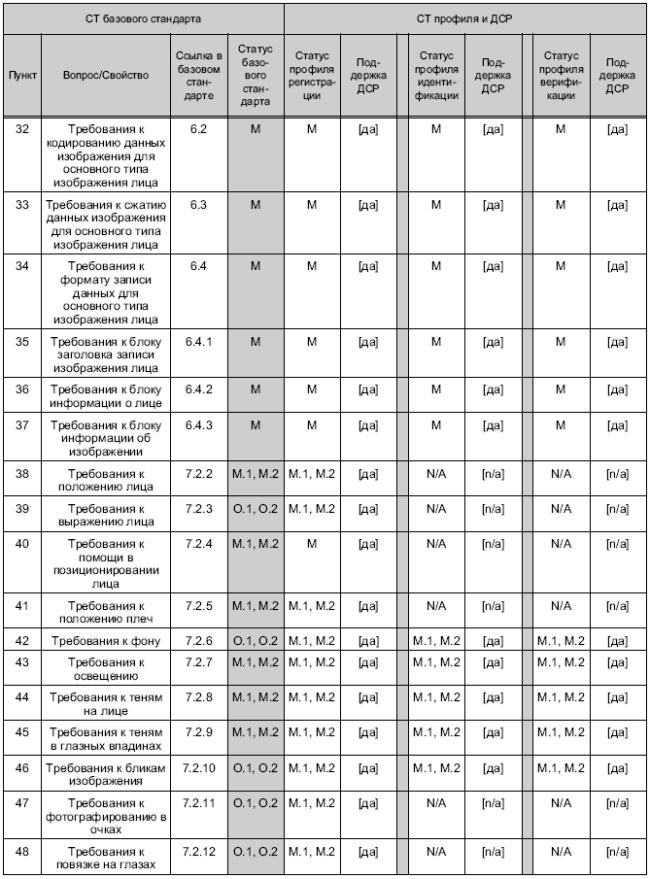

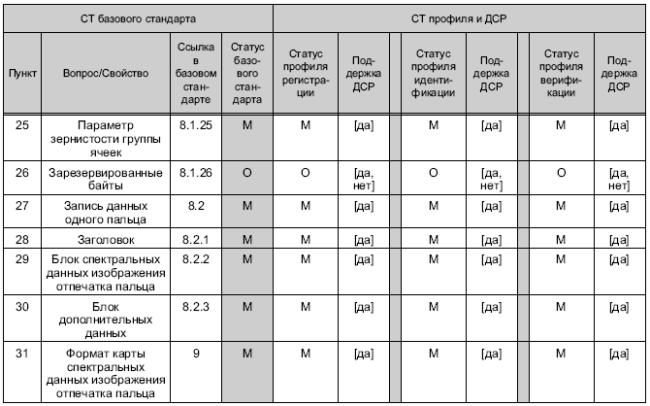

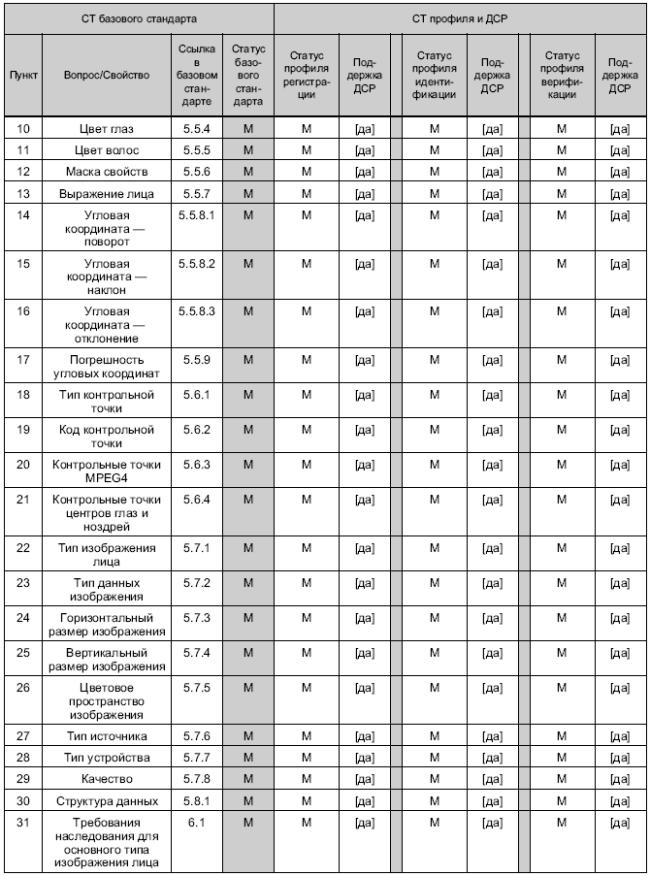

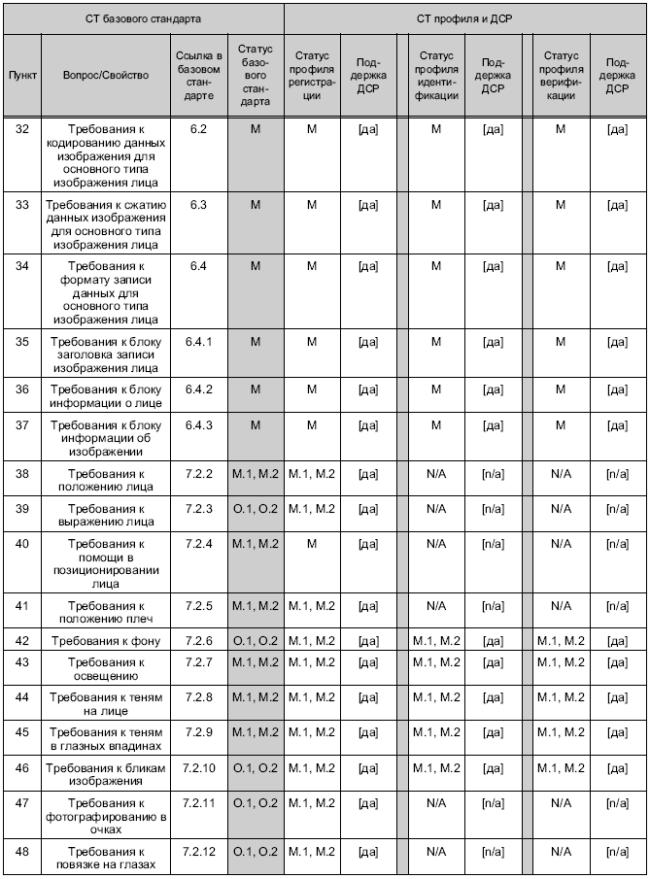

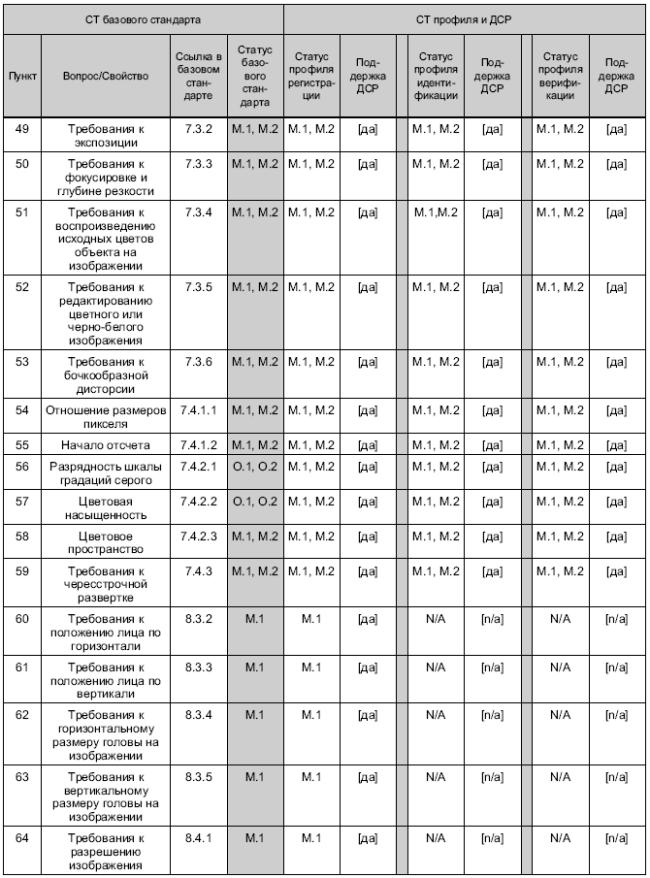

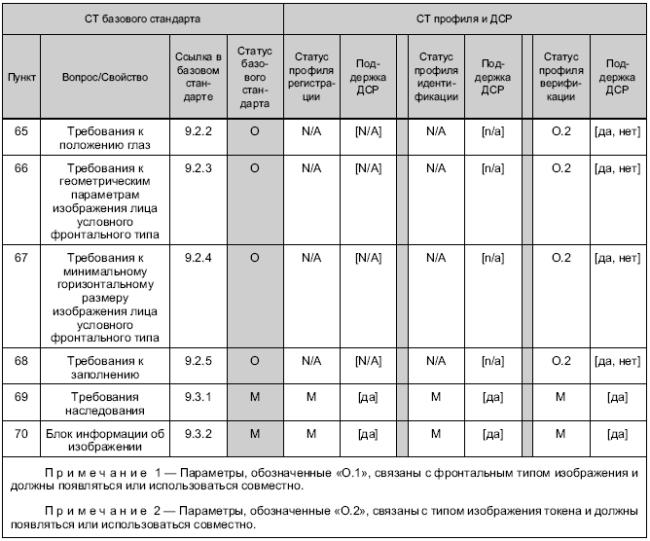

Таблица А.6.4

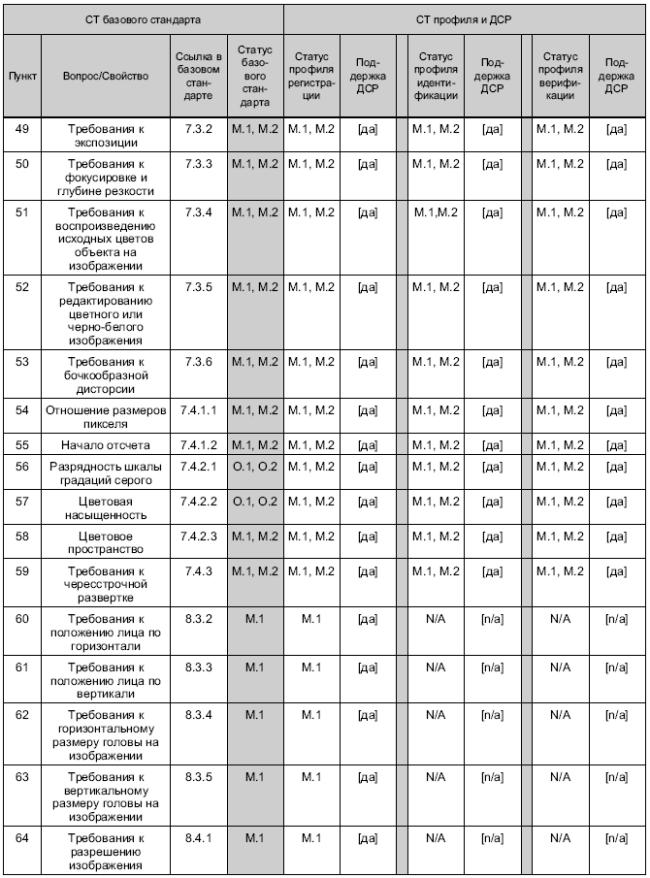

Продолжение таблицы А.6.4

Продолжение таблицы А.6.4

Продолжение таблицы А.6.4

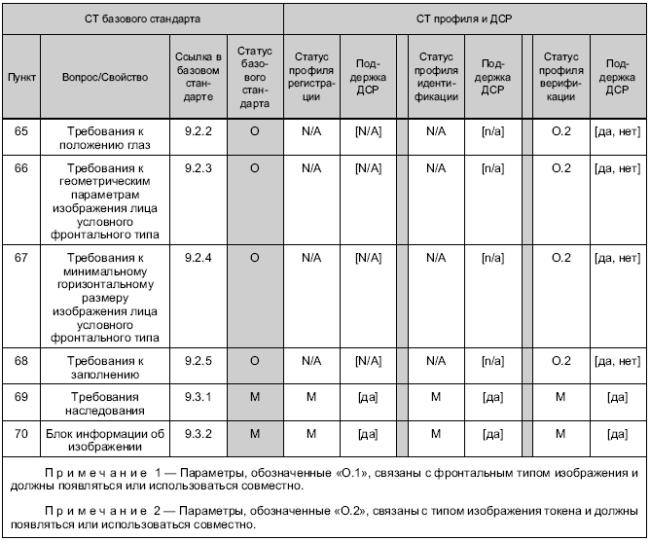

Окончание таблицы А.6.4

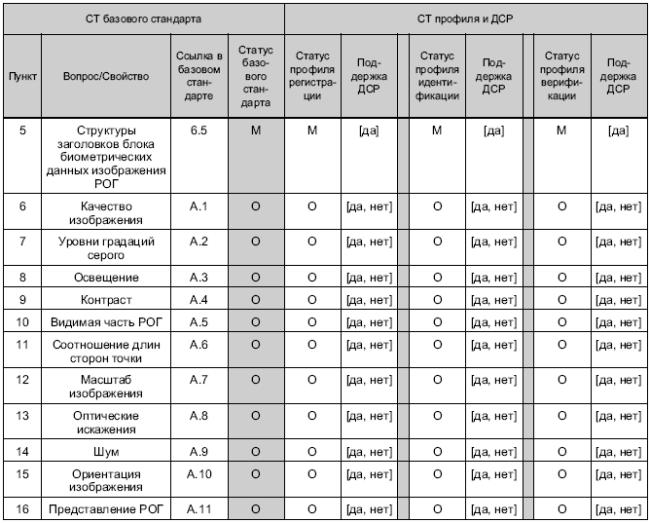

А.6.5 Данные изображения радужной оболочки глаза (ИСО/МЭК 19794-6:2005)

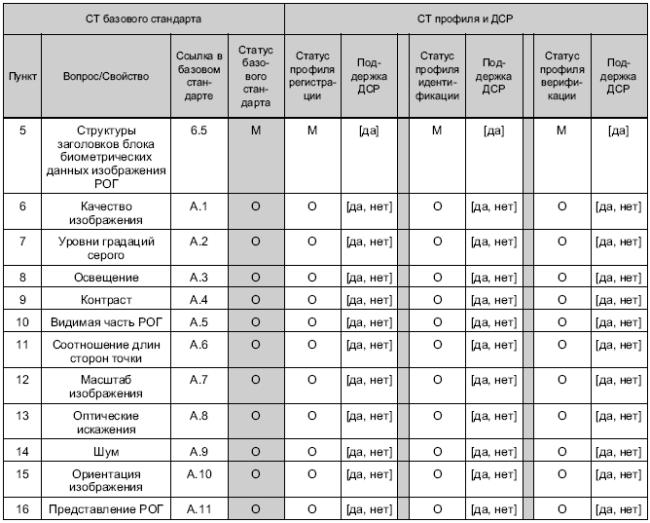

Таблица А.6.5

Окончание таблицы А.6.5

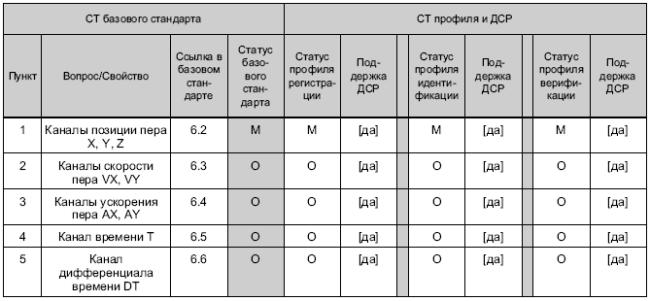

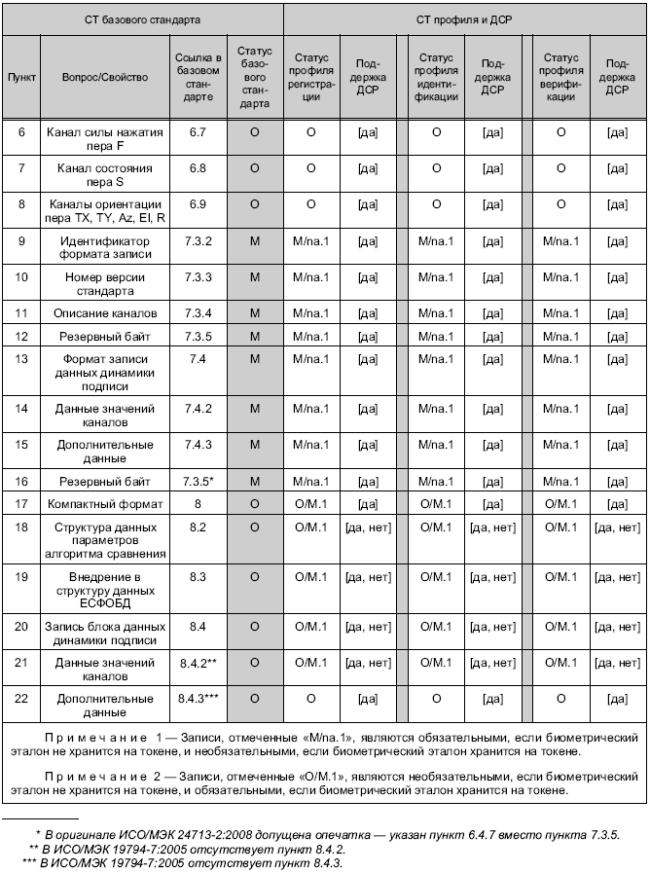

А.6.6 Данные динамики подписи (ИСО/МЭК 19794-7:2007)

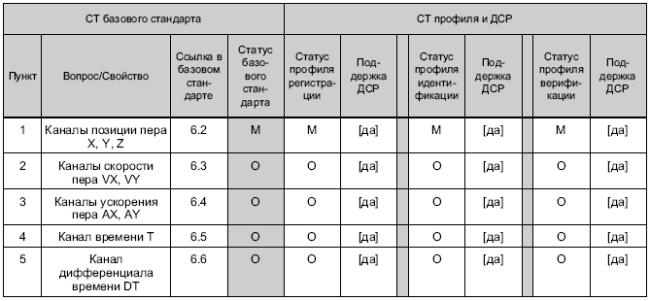

Таблица А.6.6

Окончание таблицы А.6.6

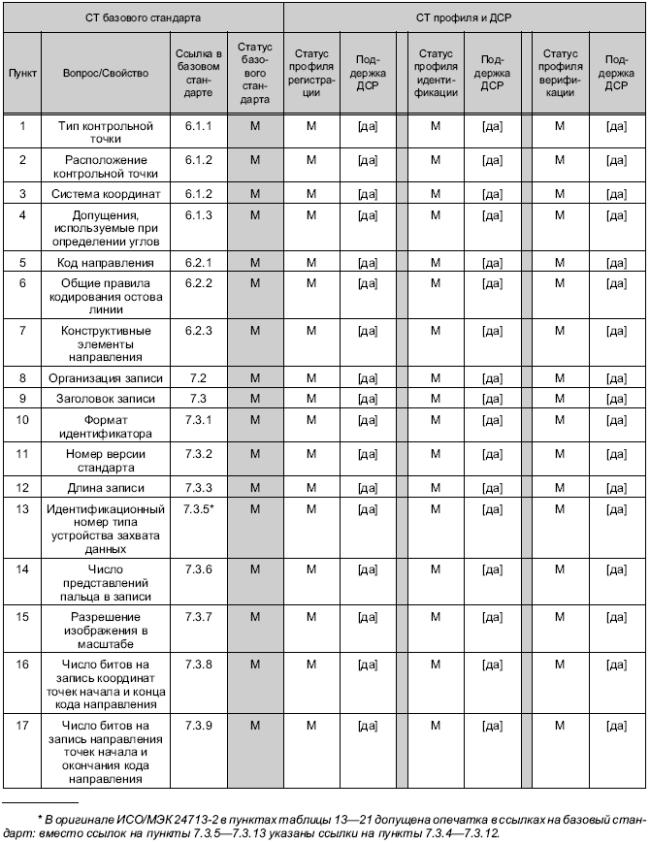

А.6.7 Данные структуры остова отпечатка пальца (ИСО/МЭК 19794-8:2006)

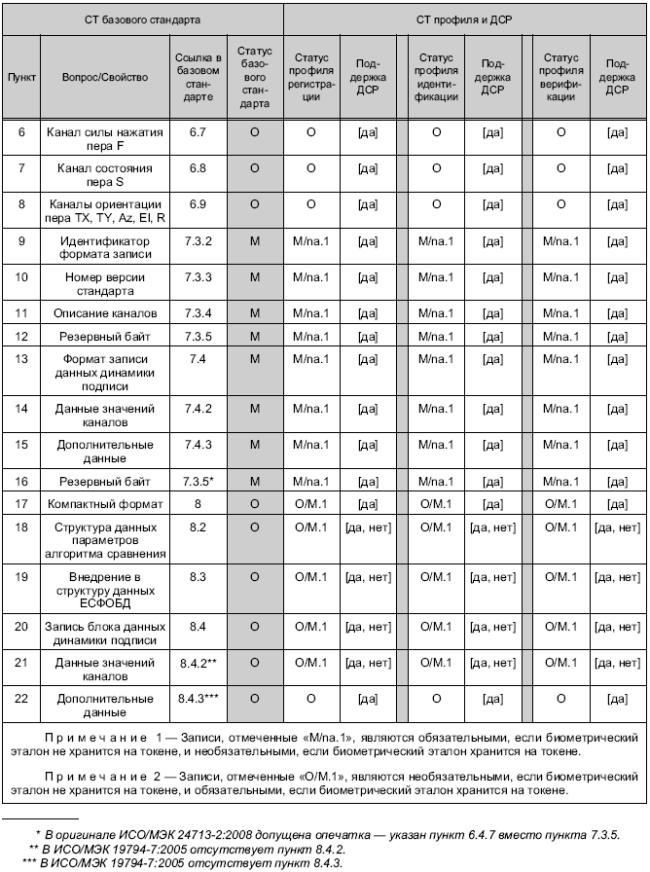

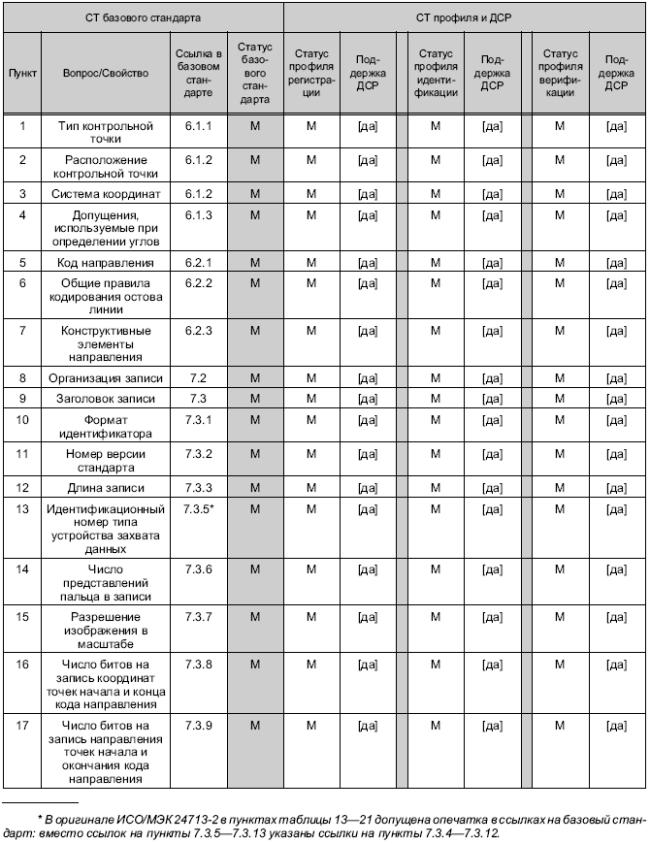

Таблица А.6.7

Продолжение таблицы А.6.7

Продолжение таблицы А.6.7

Окончание таблицы А.6.7

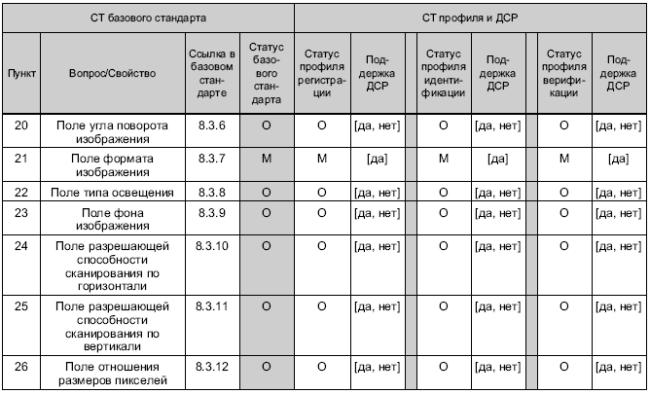

А.6.8 Данные изображения сосудистого русла (ИСО/МЭК 19794-9:2007)

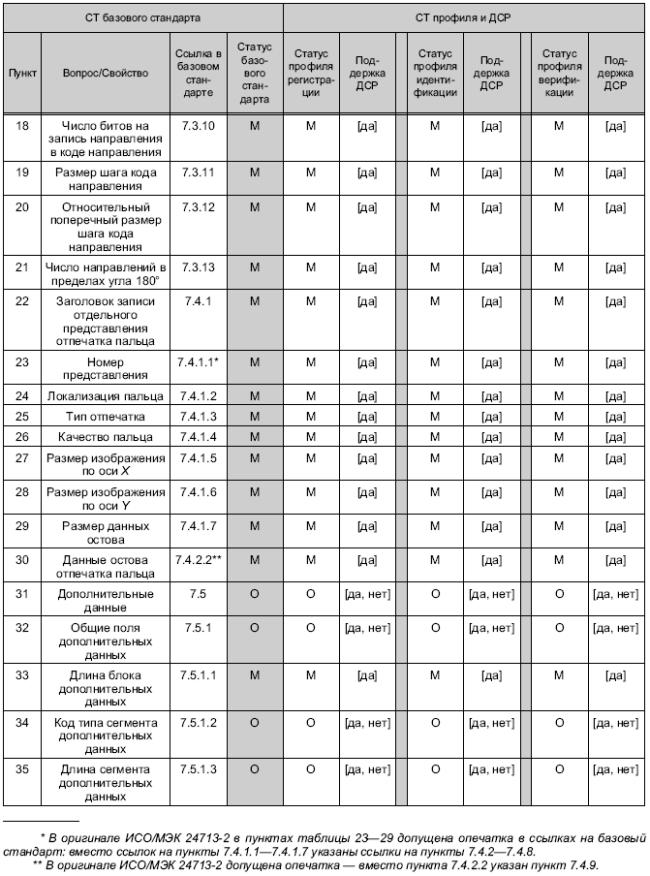

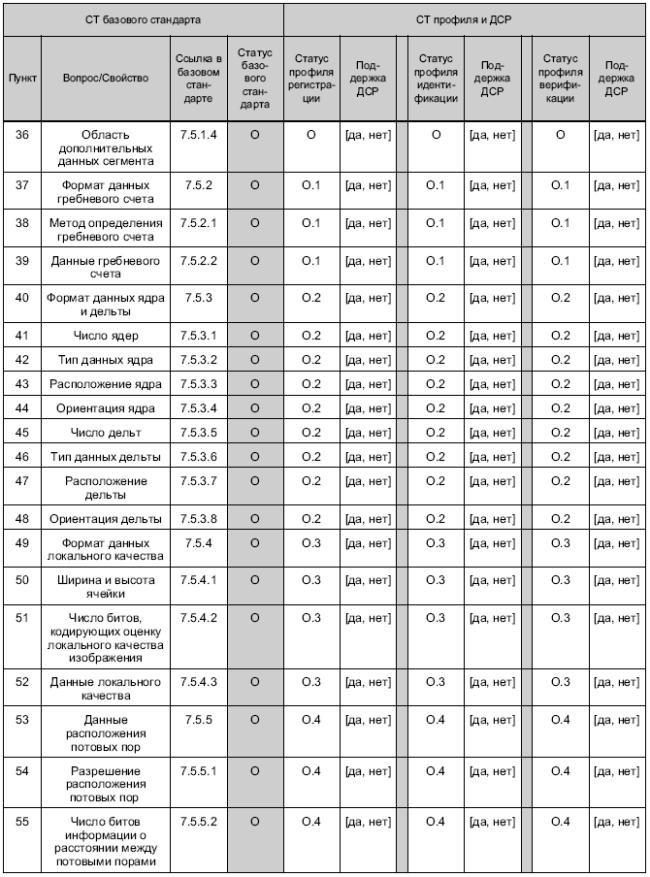

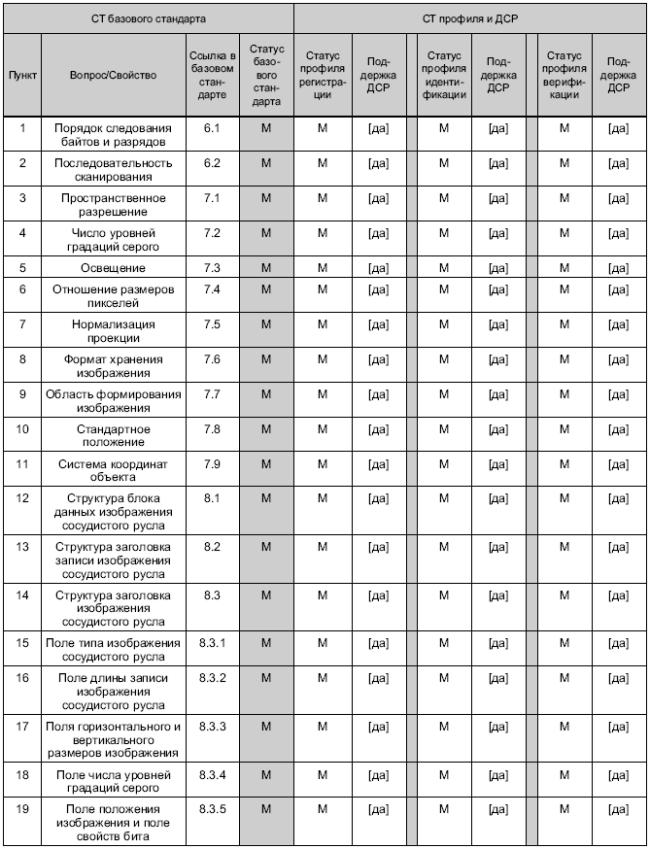

Таблица А.6.8

Окончание таблицы А.6.8

А.6.9 Данные геометрии контура кисти руки (ИСО/МЭК 19794-10:2007)

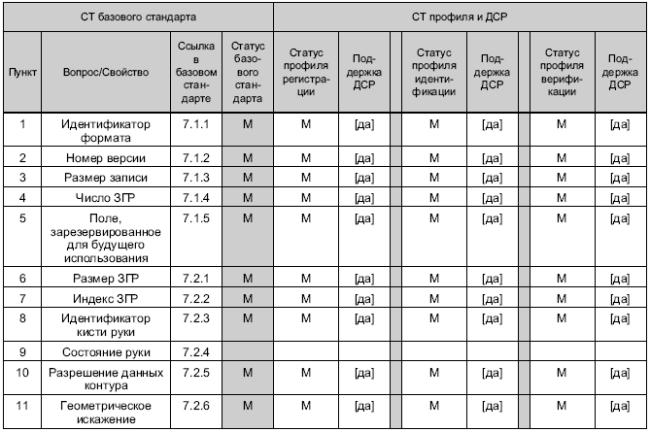

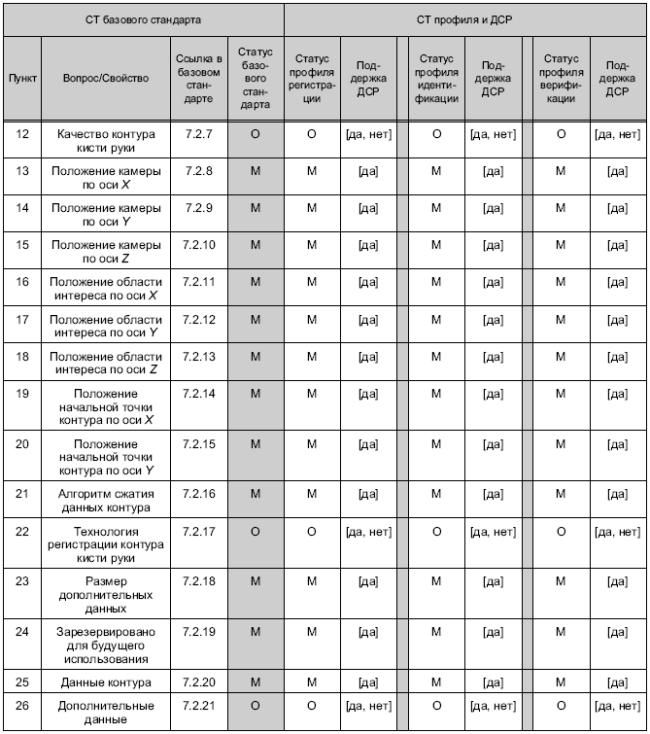

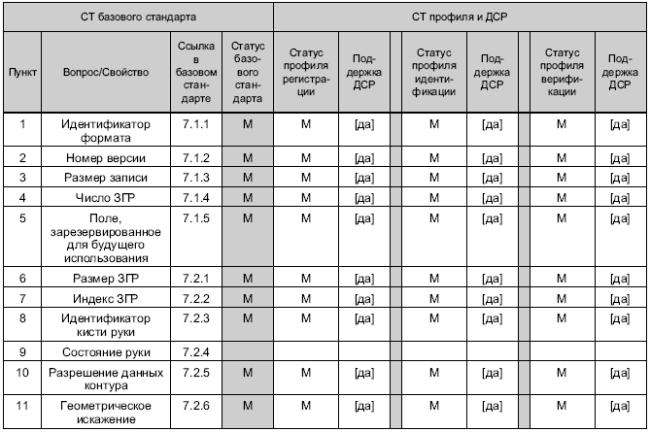

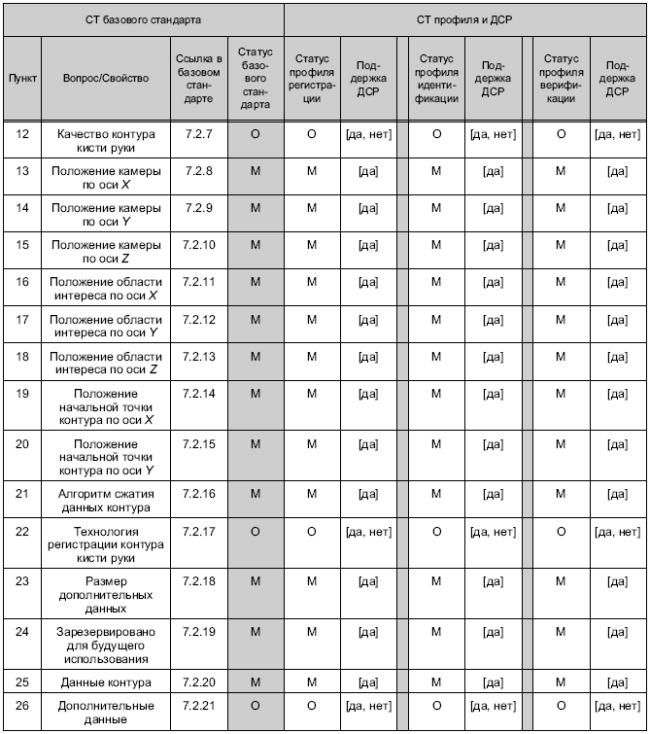

Таблица А.6.9

Окончание таблицы А.6.9

А.7 Технические стандарты интерфейса

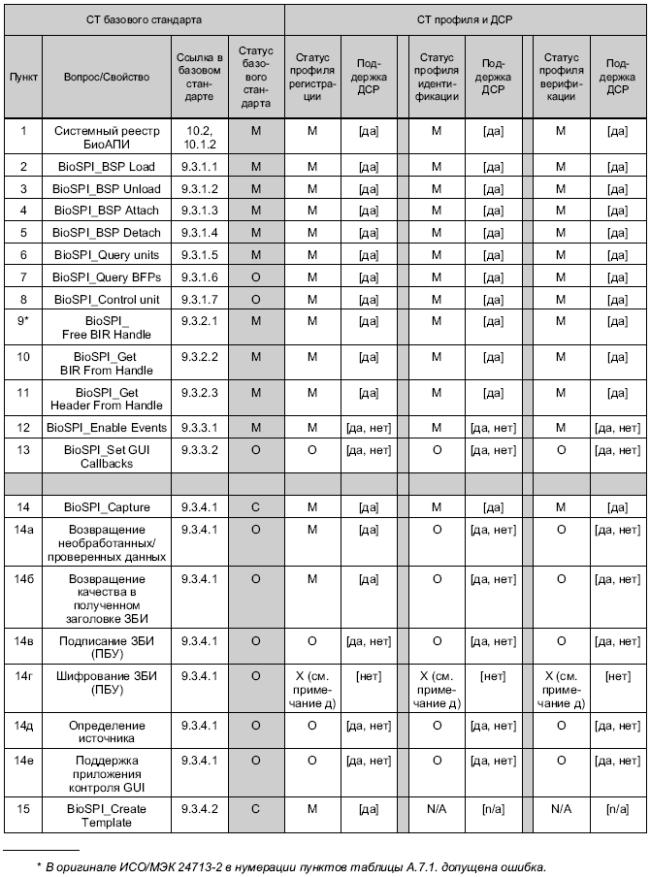

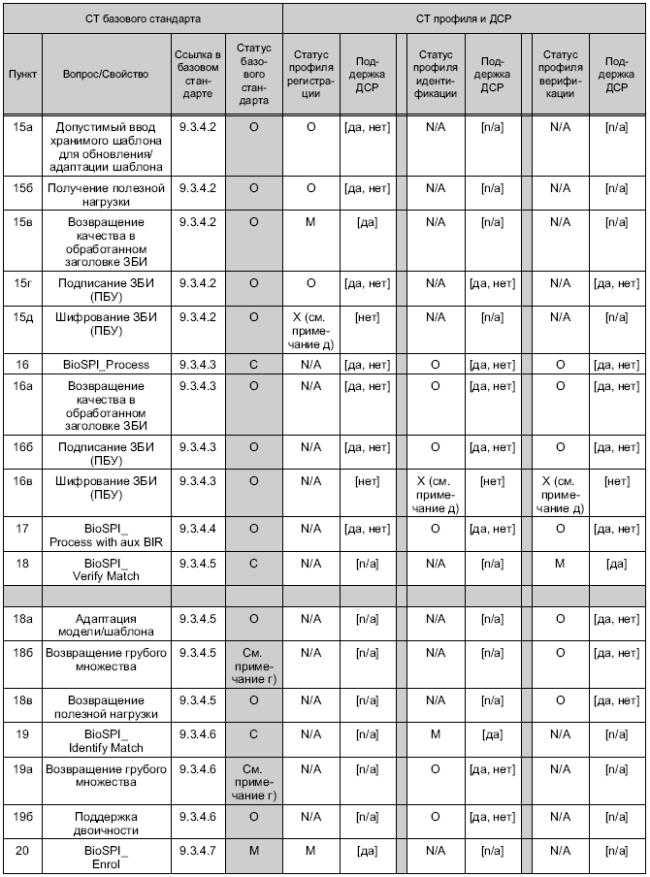

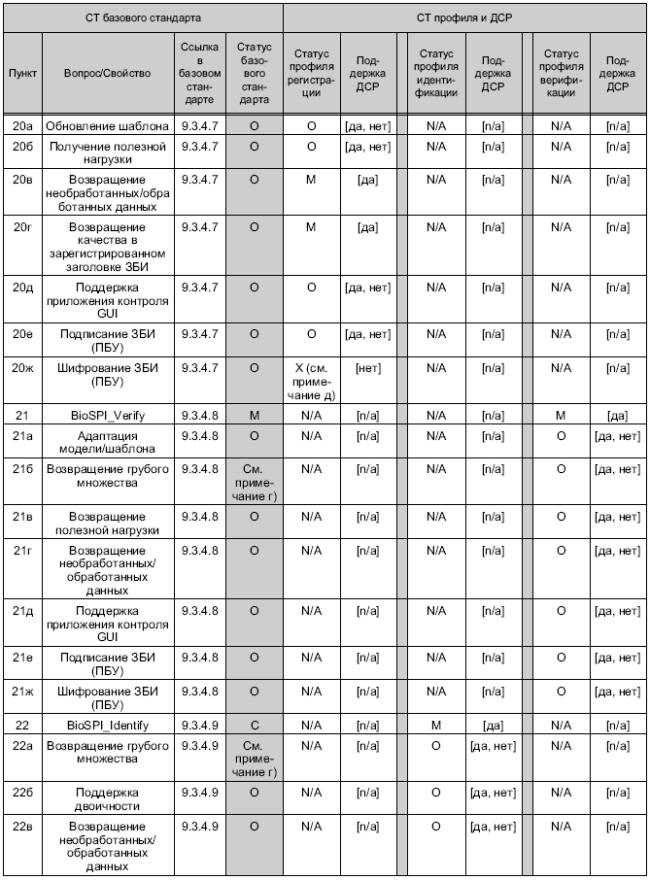

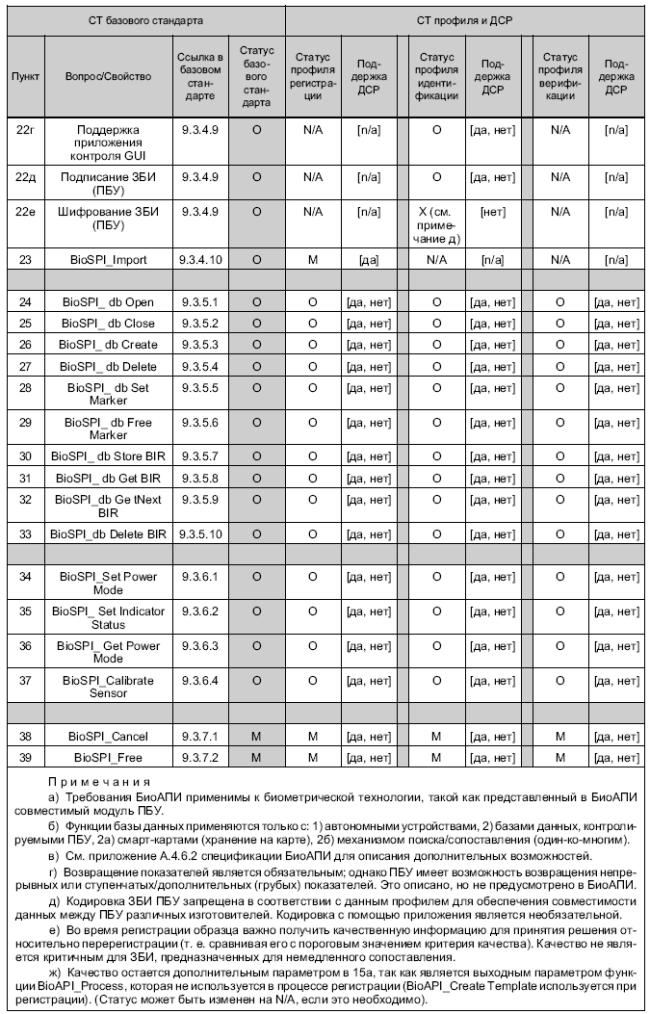

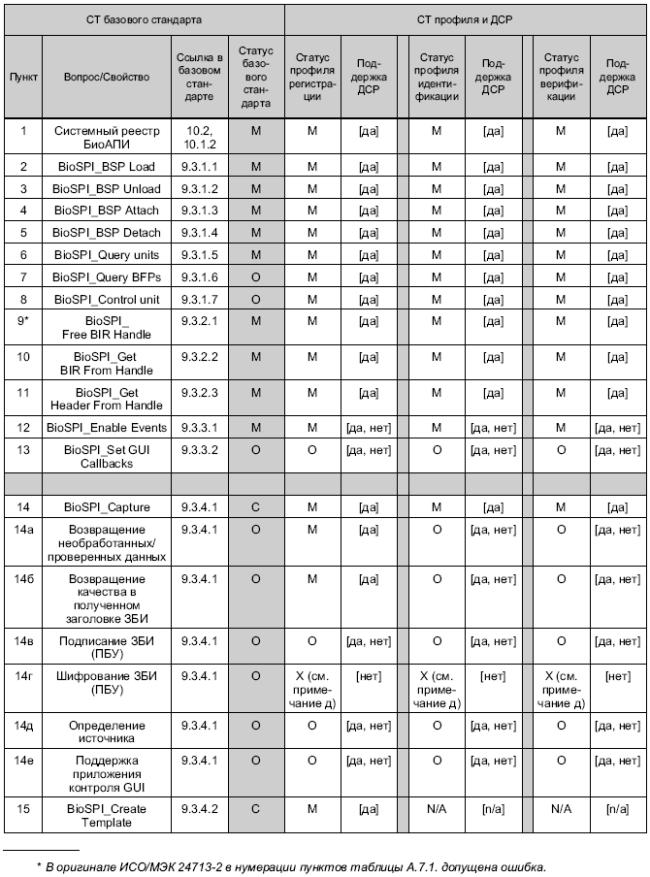

А.7.1 БиоАПИ (ИСО/МЭК 19784-1:2006)

Примечание - В приведенной таблице А.7.1 определены требования соответствия, предъявляемые к поставщикам биометрических услуг (ПБУ), которые должны быть учтены в данном профиле. Это означает, что некоторые функции определяются как обязательные для ПБУ в случае, если приложение использует данную функцию. Требования соответствия, предъявляемые к приложению, ограничены требованиями, определенными в приложении А.1 БиоАПИ, заключающимися в том, чтобы вызов приложений ПБУ соответствовал спецификации БиоАПИ. Требования к использованию определенных вызовов в приложениях БиоАПИ не предъявляются.

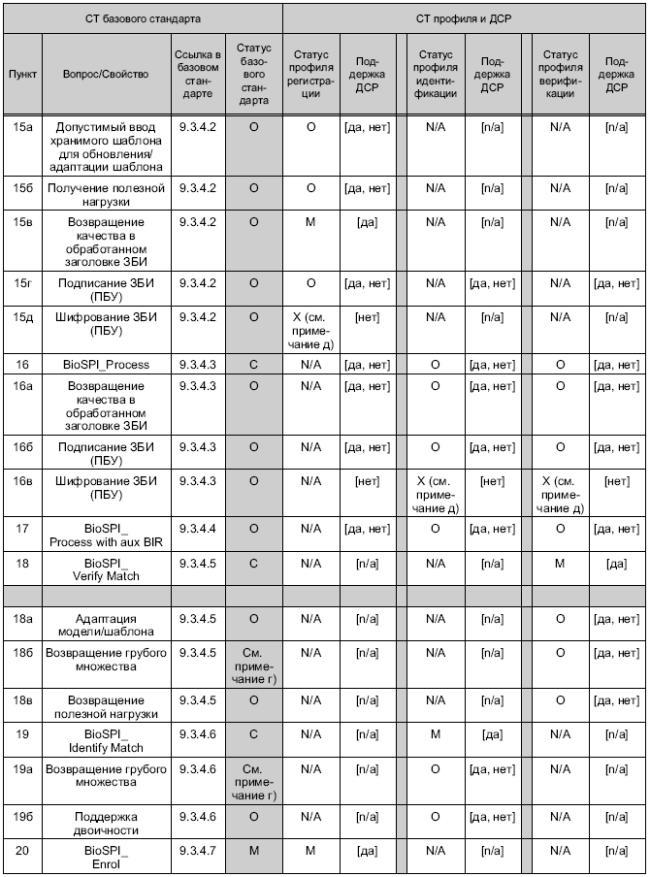

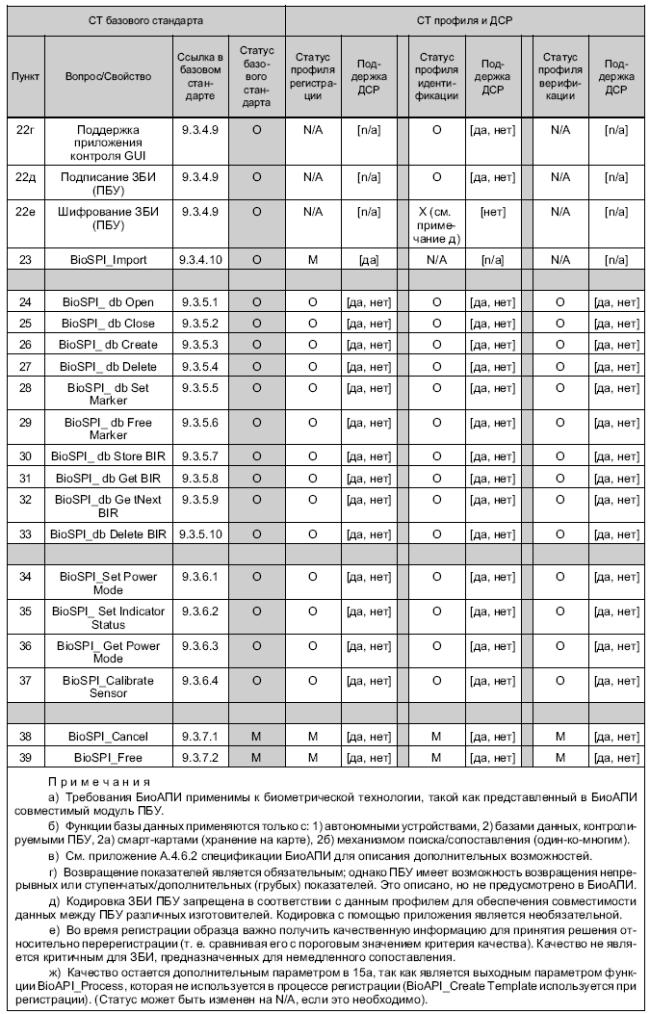

Таблица А.7.1

Продолжение таблицы А.7.1

Продолжение таблицы А.7.1

Продолжение таблицы А.7.1

А.7.2 ЕСФОБД (ИСО/МЭК 19785-1:2006)

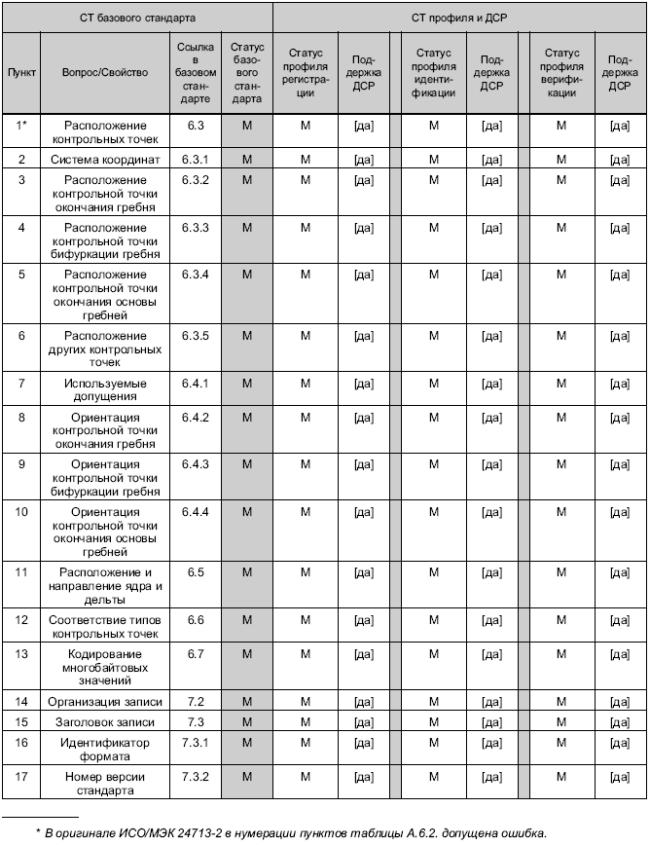

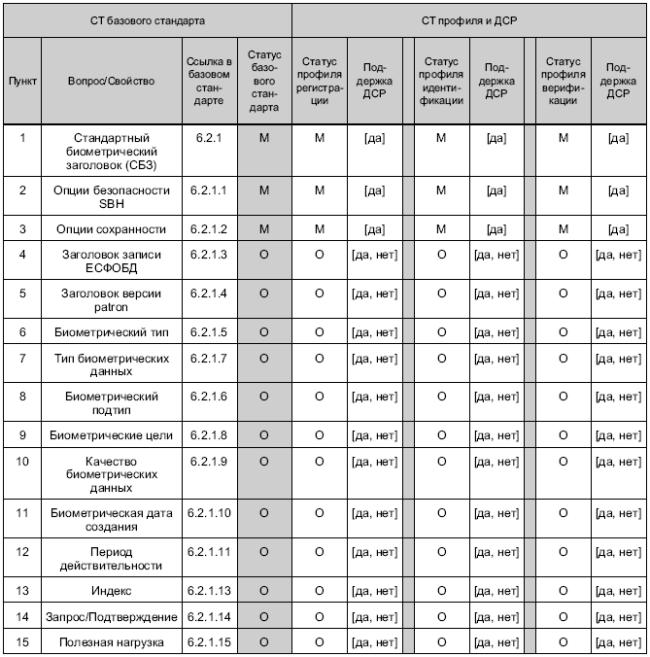

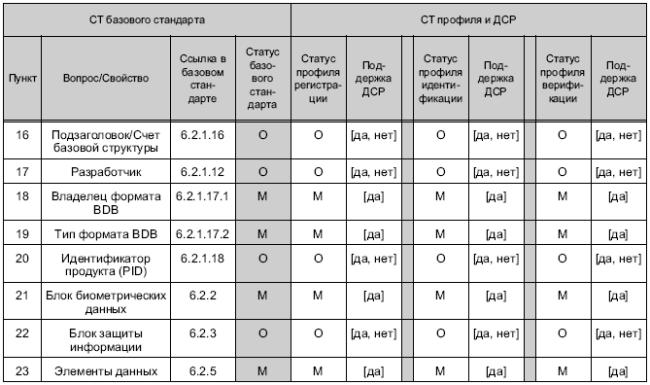

Таблица А.7.2

Окончание таблицы А.7.2

Использование формата TLV - патрона в смарт-картах и в других токенах является обязательным (см. ИСО/МЭК 19785-3, пункт 11).

Приложение В (справочное). Дополнительная информация

Приложение В

(справочное)

Настоящее приложение содержит дополнительную информацию, которая может быть использована администрацией аэропорта при вводе в эксплуатацию биометрической системы контроля доступа. Данная информация представлена только в качестве руководства и не устанавливает новых или дополнительных требований к системам, которые соответствуют требованиям настоящего стандарта.

Отказоустойчивость

В целях повышения отказоустойчивости устройства контроля доступа должны иметь такие автономные возможности, как хранение для урегулирования ситуаций, когда отсутствует или недоступна сеть. В тех случаях, когда сеть доступна, посредством нее должно производиться безопасное сохранение ее ревизионных и транзакционных записей (изображение каждого проходящего человека и проезжающего транспортного средства, полученное при помощи веб камер) на основной сервер. Система должна предоставлять эффективные средства для индексирования и поиска ошибок, являющихся статистическими, и оперативно выявлять попытки атак и отклонения от нормы. Она должна иметь возможность соотносить такие разрозненные записи о событиях, как изображения или логи, и объединять все транзакции в одну согласованную интерпретацию и при этом помечать все отклонения от нормы. Что касается зон или областей доступа, крайне значимым является возможность визуализации данных зон и постоянного отображения всего, что в них происходит. Также необходимо наличие определенного программного обеспечения для универсального механизма генерации отчетов.

Проверка жизненности в биометрических системах

Введение

Проверка жизненности в биометрических системах гарантирует, что только настоящие отпечатки пальцев, изображения лица, радужной оболочки глаза и иные характеристики могут быть применены для создания действительного биометрического шаблона. Считается, что биометрические системы способны проверить жизненность на основе биометрического образца. Результаты недавних испытаний, осуществленных научными институтами и СМИ, показывают, что многие ведущие современные биометрические системы подвержены атакам, при которых предъявленные поддельные отпечатки пальцев, статичные изображения лица или статичные изображения радужной оболочки глаза успешно используются как биометрические образцы. Данные поддельные образцы обрабатываются биометрической системой для создания шаблона и верификации зарегистрированных субъектов. Способы атак различны: предъявление отпечатков пальцев из желатина, накладывание изображения радужной оболочки глаза на контактную линзу и даже использование дыхания для того, чтобы на поверхности датчика проявился след отпечатка пальца предыдущего пользователя системой. Наиболее опасна ситуация, при которой биометрическая система создает действительный эталон при предъявлении части тела неживого человека. Подобные ситуации являются недопустимыми, и те системы, которые не способны выдержать атак подобного рода, должны быть запрещены. С тех пор, как биометрия широко используется в государственном и частном секторах для идентификации граждан, безопасности сетей, пограничного контроля, аутентификации в терминале для производства платежей в месте совершения покупки, в сфере биометрических технологий вопрос проверки жизненности должен быть поставлен остро. Если биометрические системы так легко подвержены обману, то их пока нельзя воспринимать в качестве нового средства решения проблем безопасности.

Принцип проверки жизненности

Биометрические системы состоят из элементов получения и элементов обработки. Элементы получения записывают, изображают или другим образом захватывают необработанные данные: отпечатки пальцев, изображения лица, фотографии и т.д. Элементы обработки сканируют эти необработанные данные для выявления отличительных или идентифицируемых характеристик и преобразовывают эту информацию в биометрический эталон. Процесс обнаружения жизненности может быть осуществлен на стадии получения, при этом данные от неживого человека не будут приниматься, или на стадии обработки, - данные от неживого человека не будут обрабатываться. Вопрос в том, как проверить жизненность; например, в чем состоит разница между живым пальцем и неживым/поддельным? Теоретически проверка жизненности основана на утверждении, что одно или более свойств биометрического образца соответствуют свойствам, связанным с "живыми" биометрическими образцами. Биометрическая система должна быть разработана и создана с учетом этого утверждения. Необходимо уделять особое внимание элементам получения и элементам обработки биометрической системы для проверки жизненности и методам их обработки. Возможно, окажется необходимым внедрение дополнительных датчиков для проверки жизненности и методов обработки данных.

Обман биометрической системы

Как было отмечено ранее, существует несколько способов обмануть биометрическую систему:

1) получить биометрическую характеристику силой, например отрезав палец;

2) заставить человека предъявить биометрическую характеристику;

3) получить биометрический образец без участия человека, например снять отпечаток пальца с объекта, к которому прикоснулся человек, или сфотографировать данный отпечаток пальца;

4) сделать копию биометрической характеристики при участии человека;

5) внести поддельную биометрическую информацию в электронном виде (изображение) сразу после стадии получения;

6) внести поддельную биометрическую информацию в электронном виде (шаблон) сразу после стадии обработки.

Каждый способ обмана может быть обнаружен разными методами, но все эти способы могут быть классифицированы как проверка жизненности, кроме пункта 2. Данный способ обмана не может быть обнаружен методами проверки жизненности. Что касается пунктов 5 и 6, то все зависит от природы входного сигнала.

Проверка жизненности на практике

Регистрация

Практически во всех случаях процесс регистрации является подконтрольным процессом, в котором должны быть задействованы все процедуры и проверки для того, чтобы предъявление поддельных биометрических данных вызвало как можно больше затруднений. В этом случае применение в биометрических системах дополнительных мер по автоматической проверке жизненности не понадобится.

Верификция*

_______________

* Текст документа соответствует оригиналу. - .

Для процесса верификации в дополнение к предъявлению биометрической характеристики требуется ввод ПИН-кода или, как описано в настоящем стандарте, токена.

Обман

Системе требуется действительный токен и действительная биометрическая информация. Проверка жизненности крайне необходима в неконтролируемых системах и особенно - в удаленных пунктах.

Идентификация

В данном случае для получения доступа требуется лишь хорошо скопированная поддельная биометрическая информация. Очевидно, что неконтролируемый вход, на котором применяется биометрическая идентификация, является наиболее слабым элементом всей системы безопасности. Разработка эффективного способа проверки жизненности в биометрической системе способна улучшить ситуацию, но необходимо признать, что любая система проверки жизненности может быть обманута. Проблема безопасности не может быть решена при помощи только биометрии, но в том случае, если биометрия является частью общей концепции безопасности и если ее разработчик принимает во внимание возможность обмана биометрического идентификационного номера, приемлемое решение проблемы безопасности может быть найдено.

Биометрическая система контроля доступа с использованием смарт-карты

Биометрическая система контроля доступа с использованием смарт-карты является общей архитектурой, описывающей систему, которая обеспечивает безопасность точки входа на базе биометрической аутентификации с использованием смарт-карты. Соответствие (применение) данной архитектуры предполагает использование безопасных передач посредством криптографической защиты передаваемых данных, таких как биометрический эталон, информация о конечном пользователе, контрольный код смарт-карты. Также необходимо наличие схем предотвращения таких неправомерных атак, как атака путем коррекции эталона. Необходимо обеспечить обновление системы для устранения любых возможных "лазеек", которые обнаруживаются после предоставления аппаратного устройства конечному пользователю. Обновление программно-аппаратного обеспечения необходимо осуществлять по безопасным каналам с целью предотвращения загрузки вредоносного кода, способного обойти систему. В случае системы с бесконтактными смарт-картами разработчик должен внедрить в систему устройство радиотехнической защиты для снижения риска электромагнитного перехвата информации и наложения информации в процессе аутентификации. Журналы событий должны содержать дату и время событий в целях проверки безопасности.

В случае с системами, применяющими биометрическое сопоставление вне карт как способ аутентификации в системе, использующей смарт-карты, необходимо наличие и соблюдение схемы управления безопасностью для защиты информации от попадания на неавторизированные терминалы. В случае с такими областями применения биометрии, как контроль иммиграции, где требуется высокий уровень безопасности, необходимо принимать еще более надежные меры, например по проверке жизненности для предотвращения атак с использованием поддельных биометрических данных, и обеспечивать надлежащие способы оповещения администрации об атаках. Результат биометрического сопоставления должен быть сессией, помеченной цифровым способом контроллером смарт-карт, или системой с сопоставлением на карте, что в большей степени безопасно.

Пользовательский интерфейс (ПИ) должен быть удобен в использовании для любого конечного пользователя, руководство по его эксплуатации должно быть понятным, у пользователя не должно возникать проблем с предоставлением биометрической характеристики данной модальности. ПИ должен предоставлять надлежащую обратную связь, чтобы конечный пользователь был осведомлен о ходе процесса аутентификации, и обеспечивать пользователю помощь в случае возникновения ошибки системы или проблемы при получении биометрического образца.

Приложение С (справочное). Меры по обеспечению безопасности

Приложение С

(справочное)

Примечание - В данном приложении описаны общие меры по обеспечению безопасности, которые не являются ни исчерпывающими, ни конкретными для представленной реализации системы. Вследствие этого их необходимо воспринимать как исходную точку для разработки профиля безопасности для конкретной системы.

С.1 Подходы

Так как биометрическая система контроля доступа нуждается в постоянном усовершенствовании безопасности, необходимо учитывать как требования к безопасности, так и требования к функциональности и возможности взаимодействия. Данные требования включают в себя как свойственные биометрическим системам, так и вообще информационным системам требования.

В процессе анализа требований к безопасности необходимо оценивать значимость ресурсов, которые должны быть защищены, и потенциальные угрозы для них. После того как риски безопасности идентифицированы и учтено соотношение издержки/результат, можно задействовать надлежащие меры по противодействию угрозам.

Более того, необходимость учитывать эффективность функций информационной безопасности и управления операциями должна быть обоснована, так как эффективность всей системы безопасности определяется эффективностью самого слабого звена системы. Вследствие этого необходимо обращать пристальное внимание как на наличие, так и на согласованность мер по противодействию и совместно учитывать технические и операционные составляющие.

С.2 Репрезентативный перечень угроз

Угрозы, связанные с функциями информационных систем

Угроза | Описание |

Попытка выдать себя за другое лицо посредством искажения или фальсификации | Угрозы, при которых атакующий использует свой собственный биометрический эталон вместо зарегистрированного биометрического эталона посредством искажения, фальсификации или замещения биометрического эталона при попытке выдать себя за зарегистрированного пользователя |

Попытка выдать себя за другое лицо посредством изменения пороговых значений | Угрозы, при которых атакующий искажает такие параметры аутентификации, как пороговые значения, и пытается сделать так, чтобы результат верификации идентификационной информации был положительным при попытке выдать себя за зарегистрированного пользователя |

Утечка биометрического шаблона | Угроза, при которой происходит утечка биометрической информации сотрудника посредством незаконного считывания биометрического шаблона с токена |

Утечка информации о сотрудниках | Угроза, при которой происходит утечка информации о сотрудниках посредством незаконного считывания с биометрической системы аутентификации |

Угрозы, связанные с действиями

Угроза | Описание |

Инфраструктура информационной безопасности | Организациям, использующим биометрические системы аутентификации, рекомендуется обеспечить безопасность данных и создать структуру управления безопасностью с целью отслеживания условий ее работы |

Безопасность при определении задания и комплектовании штатов | Необходимо определить ответственность сотрудников за обеспечение безопасности для снижения риска ошибки, связанной с человеческим фактором, кражами, незаконными действиями или неправильной эксплуатацией оборудования |

Обучение сотрудников | Сотрудники, эксплуатирующие систему аутентификации, должны быть хорошо обучены обращению с ней, должны быть осведомлены обо всем, что связано с безопасностью данных, чтобы возможные риски угрозы безопасности были сведены к минимуму |

Физическая безопасность и безопасность окружающей среды | Для предотвращения несанкционированного доступа к оборудованию и рабочим данным |

Порядок действий и ответственность | Для обеспечения исправного и безопасного функционирования биометрических систем аутентификации необходимо определить ответственность и порядок действий по управлению всем оборудованием по обработке информации |

Ответные действия при возникновении особых ситуаций и неисправностей | С целью сведения вреда от особых ситуаций и неисправностей к минимуму сотрудники обязаны сообщить о возникновении событий или происшествий, которые могут негативно повлиять на безопасность, а также об уязвимых местах системы |

Попытка выдать себя за другое лицо при помощи артефактов | Угрозы, при которых атакующий использует физические артефакты по отношению к устройству захвата биометрического образца при попытке выдать себя за зарегистрированного пользователя |

Попытка выдать себя за другое лицо при помощи атак "piggyback" | Угрозы, при которых зарегистрированный пользователь проходит аутентификацию, а сторонний человек проникает в помещение вместе с зарегистрированным пользователем |

Регистрация сотрудников-самозванцев | Угрозы, при которых сотрудники, имеющие доступ в помещение с ресурсами, являются самозванцами, способными создать аутентификационный токен |

Попытка выдать себя за другое лицо путем использования альтернативных действий | Угрозы, при которых атакующий намеренно вызывает ложный недопуск или отказ в сборе данных с целью применить уязвимый альтернативный метод, таким образом выдав себя за другое лицо |

Попытка выдать себя за другое лицо, связанная с точностью аутентификации | Угрозы, при которых используются слабые места в системе защиты с целью выдать зарегистрированного пользователя за другое лицо |

Утечка данных вследствие недостаточного уровня управления | Угрозы, при которых происходит утечка данных вследствие недостаточного уровня управления носителем информации, который производит запись данных в биометрическую систему аутентификации |

Утечка данных вследствие ошибки в настройках сети | Угроза, при которой происходит утечка данных вследствие генерации незаконного доступа, так как сеть настроена неверно из-за ошибки эксплуатации и т.д. |

Утечка данных из-за неверного поступка администратора | Угроза, при которой происходит утечка данных из-за неверного поступка системного администратора |

Приложение ДА (справочное). Сведения о соответствии ссылочных международных стандартов ссылочным национальным стандартам Российской Федерации

Приложение ДА

(справочное)

Сведения о соответствии ссылочных международных стандартов ссылочным национальным стандартам Российской Федерации приведены в таблице ДА.1.

Таблица ДА.1

Обозначение ссылочного международного стандарта | Степень соответствия | Обозначение и наименование соответствующего национального стандарта |

ИСО/МЭК 19784-1:2006 | IDT | ГОСТ Р ИСО/МЭК 19784-1-2007 "Автоматическая идентификация. Идентификация биометрическая. Биометрический программный интерфейс. Часть 1. Спецификация биометрического программного интерфейса" |

ИСО/МЭК 19785-1:2006 | IDT | ГОСТ Р ИСО/МЭК 19785-1-2008 "Автоматическая идентификация. Идентификация биометрическая. Единая структура форматов обмена биометрическими данными. Часть 1. Спецификация элементов данных" |

ИСО/МЭК 19785-3:2007 | - | * |

ИСО/МЭК 19794-2:2005 | IDT | ГОСТ Р ИСО/МЭК 19794-2-2005 "Автоматическая идентификация. Идентификация биометрическая. Форматы обмена биометрическими данными. Часть 2. Данные изображения отпечатка пальца - контрольные точки" |

ИСО/МЭК 19794-3:2006 | IDT | ГОСТ Р ИСО/МЭК 19794-3-2009 "Автоматическая идентификация. Идентификация биометрическая. Форматы обмена биометрическими данными. Часть 3. Спектральные данные изображения отпечатка пальца" |

ИСО/МЭК 19794-4:2005 | IDT | ГОСТ Р ИСО/МЭК 19794-4-2006 "Автоматическая идентификация. Идентификация биометрическая. Форматы обмена биометрическими данными. Часть 4. Данные изображения отпечатка пальца" |

ИСО/МЭК 19794-5:2005 | IDT | ГОСТ Р ИСО/МЭК 19794-5-2006 "Автоматическая идентификация. Идентификация биометрическая. Форматы обмена биометрическими данными. Часть 5. Данные изображения лица" |

ИСО/МЭК 19794-6:2005 | IDT | ГОСТ Р ИСО/МЭК 19794-6-2006 "Автоматическая идентификация. Идентификация биометрическая. Форматы обмена биометрическими данными. Часть 6. Данные изображения радужной оболочки глаза" |

ИСО/МЭК 19794-7:2007 | IDT | ГОСТ Р ИСО/МЭК 19794-7-2009 "Автоматическая идентификация. Идентификация биометрическая. Форматы обмена биометрическими данными. Часть 7. Данные динамики подписи" |

ИСО/МЭК 19794-8:2006 | IDT | ГОСТ Р ИСО/МЭК 19794-8-2009 "Автоматическая идентификация. Идентификация биометрическая. Форматы обмена биометрическими данными. Часть 8. Данные структуры остова отпечатка пальца" |

ИСО/МЭК 19794-9:2007 | IDT | ГОСТ Р ИСО/МЭК 19794-9-2009 "Автоматическая идентификация. Идентификация биометрическая. Форматы обмена биометрическими данными. Часть 9. Данные изображения сосудистого русла" |

ИСО/МЭК 19794-10:2007 | IDT | ГОСТ Р ИСО/МЭК 19794-10-2010 "Автоматическая идентификация. Идентификация биометрическая. Форматы обмена биометрическими данными. Часть 10. Данные геометрии контура кисти руки" |

ИСО/МЭК 19795-1:2006 | IDT | ГОСТ Р ИСО/МЭК 19795-1-2007 "Автоматическая идентификация. Идентификация биометрическая. Эксплуатационные испытания и протоколы испытаний в биометрии. Часть 1. Принципы и структура" |

ИСО/МЭК 19795-2:2007 | IDT | ГОСТ Р ИСО/МЭК 19795-2-2008 "Автоматическая идентификация. Идентификация биометрическая. Эксплуатационные испытания и протоколы испытаний в биометрии. Часть 2. Методы проведения технологического и сценарного испытаний" |

ИСО/МЭК 24713-1:2008 | - | * |

* Соответствующий национальный стандарт отсутствует. До его утверждения рекомендуется использовать перевод на русский язык данного международного стандарта. Перевод данного международного стандарта находится в Федеральном информационном фонде технических регламентов и стандартов. |

Библиография

[1] | ISO/IEC 7816 (all parts), Identification cards - Integrated circuit cards |

[2] | ISO/IEC 7816-11:2004, Identification cards - Integrated circuit cards - Part 11: Personal verification through biometric methods |

[3] | ISO/IEC 9646-7:1995/Cor.1:1997, Information technology - Open Systems Interconnection - Conformance testing methodology and framework - Part 7: Implementation Conformance Statements - Technical Corrigendum 1 |

[4] | ISO/IEC 9796:1991, Information technology - Security techniques - Digital signature scheme giving message recovery |

[5] | ISO/IEC 11770 (all parts), Information technology - Security techniques - Key management |

[6] | ISO/IEC 15408 (all parts), Information technology - Security techniques - Evaluation criteria for IT security |

[7] | ISO/IEC 18031:2005, Information technology - Security techniques - Random bit generation |

[8] | ISO/IEC 18032:2005, Information technology - Security techniques - Prime number generation |

[9] | ISO/IEC 18033 (all parts), Information technology - Security techniques - Encryption algorithms |

[10] | ISO 19092, Financial services - Biometrics - Security framework |

[11] | NIST IR 6887, Government Smart Card Interoperability Specification (GSC-IS) |

[12] | ITU-T X.509, Information technology - Open Systems Interconnection - The Directory: Public-key and attribute certificate frameworks |

Электронный текст документа

и сверен по:

официальное издание

М.: Стандартинформ, 2012

ГОСТ Р ИСО/МЭК 24713-2-2011

Группа П85

НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

ИНФОРМАЦИОННЫЕ ТЕХНОЛОГИИ

БИОМЕТРИЯ

Биометрические профили для взаимодействия и обмена данными

Часть 2

Контроль физического доступа сотрудников аэропортов

Information technologies. Biometrics. Biometric profiles for interoperability and data interchange. Part 2. Physical access control for employees at airports

ОКС 35.040

Дата введения 2013-01-01

Предисловие

Цели и принципы стандартизации в Российской Федерации установлены Федеральным законом от 27 декабря 2002 г. N 184-ФЗ "О техническом регулировании", а правила применения национальных стандартов Российской Федерации - ГОСТ Р 1.0-2004 "Стандартизация в Российской Федерации. Основные положения"

Сведения о стандарте

1 ПОДГОТОВЛЕН Научно-исследовательским и испытательным центром биометрической техники Московского государственного технического университета имени Н.Э.Баумана (НИИЦ БТ МГТУ им. Н.Э.Баумана) на основе собственного аутентичного перевода на русский язык стандарта, указанного в пункте 4, при консультативной поддержке Ассоциации автоматической идентификации "ЮНИСКАН/ГС1 РУС"

2 ВНЕСЕН Техническим комитетом по стандартизации ТК 355 "Технологии автоматической идентификации и сбора данных и биометрия"

3 УТВЕРЖДЕН И ВВЕДЕН В ДЕЙСТВИЕ Приказом Федерального агентства по техническому регулированию и метрологии от 13 декабря 2011 г. N 1200-ст.

4 Настоящий стандарт идентичен международному стандарту ИСО/МЭК 24713-2-2008* "Информационные технологии. Биометрические профили для взаимодействия и обмена данными. Часть 2. Контроль физического доступа сотрудников аэропортов" (ISO/IEC 24713-2:2008 "Information technology - Biometric profiles for interoperability and data interchange - Part 2: Physical access control for employees at airports").

________________

* Доступ к международным и зарубежным документам, упомянутым здесь и далее по тексту, можно получить перейдя по ссылке на сайт . - .

Наименование настоящего стандарта изменено относительно наименования указанного международного стандарта для приведения в соответствие с ГОСТ Р 1.5-2004 (пункт 3.5).

При применении настоящего стандарта рекомендуется использовать вместо ссылочных международных стандартов соответствующие им национальные стандарты, сведения о которых приведены в дополнительном приложении ДА

5 ВВЕДЕН ВПЕРВЫЕ

Информация об изменениях к настоящему стандарту публикуется в ежегодно издаваемом информационном указателе "Национальные стандарты", а текст изменений и поправок - в ежемесячно издаваемых информационных указателях "Национальные стандарты". В случае пересмотра (замены) или отмены настоящего стандарта соответствующее уведомление будет опубликовано в ежемесячно издаваемом информационном указателе "Национальные стандарты". Соответствующая информация, уведомление и тексты размещаются также в информационной системе общего пользования - на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет

Введение

Настоящий стандарт входит в серию международных стандартов, разрабатываемых ИСО/МЭК СТК 1/ПК 37. Они обеспечивают возможность взаимодействия и обмена данными между биометрическими приложениями и системами*. В стандартах данной серии определены требования к применению биометрии в различных приложениях по распознаванию личности вне зависимости от того, функционируют ли данные приложения в среде открытых систем или состоят из единственной замкнутой системы.

_______________

* Открытые системы основаны на соответствующих стандартам форматах данных, интерфейсах и протоколах для обеспечения обмена данными и способности к взаимодействию с другими системами, которые могут включать в себя компоненты, отличающиеся с точки зрения устройства и производства. Замкнутая система также может соответствовать стандартам и включать в себя компоненты, отличающиеся с точки зрения устройства и производства, но, по сути, к ней могут не предъявляться требования к обмену данными и взаимодействию с другими системами.

Биометрические стандарты ИСО/МЭК СТК 1/ПК 37 представляют собой многоуровневый набор стандартов, включающий в себя форматы обмена биометрическими данными и биометрические интерфейсы наравне с биометрическими профилями, в которых определяются способы использования данных стандартов в конкретных областях приложений.

Стандарты форматов обмена биометрическими данными определяют записи обмена биометрическими данными для разных биометрических модальностей. Стороны, заранее договорившиеся обмениваться записями обмена биометрическими данными, как определено в стандартах форматов обмена биометрическими данными ИСО/МЭК СТК 1/ПК 37, должны быть способны осуществлять биометрическое распознавание при использовании данных друг друга. Стороны должны быть способны осуществлять биометрическое распознавание даже в том случае, если конкретные стандарты форматов обмена биометрическими данными, которые должны быть применены, заранее не были оговорены, но их системы базируются на биометрических стандартах ИСО/МЭК СТК 1/ПК 37.